API-Dokumentation ist entscheidend für die Integration und Nutzung von Schnittstellen in der Versicherungsbranche. Ohne klare Richtlinien entstehen Fehler, Verzögerungen und Sicherheitsrisiken. Der Artikel zeigt, wie standardisierte Dokumentationsframeworks, wie OpenAPI-Spezifikationen und Semantic Versioning, die Zusammenarbeit verbessern, Prozesse beschleunigen und Compliance gewährleisten können.

Wichtige Punkte:

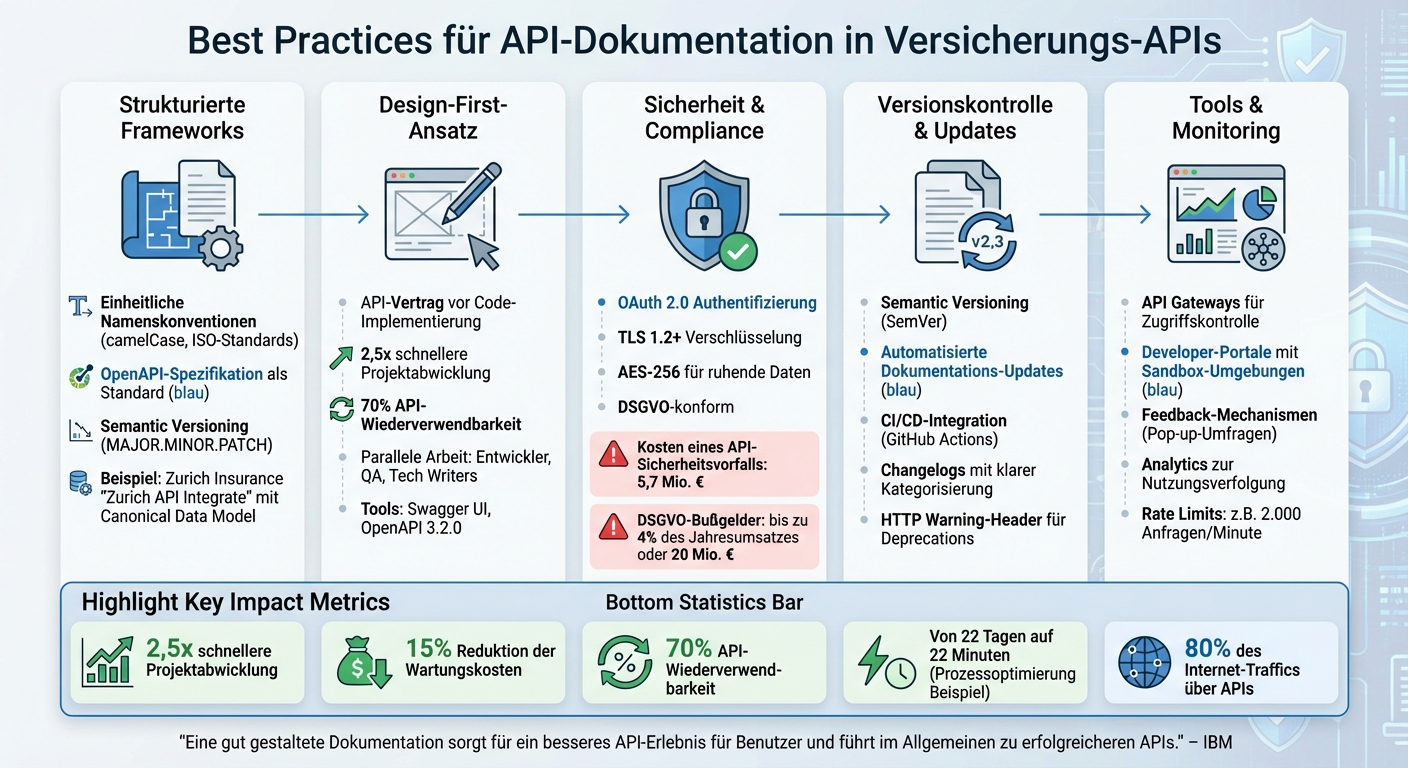

- Strukturierte Frameworks: Einheitliche Namenskonventionen und Metadaten fördern Klarheit.

- Design-First-Ansatz: APIs werden vor der Implementierung geplant, um Fehler frühzeitig zu vermeiden.

- Sicherheitsstandards: Authentifizierung (OAuth 2.0), Verschlüsselung (TLS 1.2+) und Datenschutz (DSGVO-konform) müssen dokumentiert sein.

- Versionskontrolle: Semantic Versioning (MAJOR.MINOR.PATCH) sorgt für Transparenz bei Updates.

- Tools & Portale: Automatisierte Dokumentationstools (z. B. Swagger UI) und Developer-Portale erleichtern die Nutzung.

Eine gute API-Dokumentation spart Zeit, reduziert Kosten und stärkt die Sicherheit – ein Muss für Versicherer, die digitale Prozesse optimieren wollen.

API-Dokumentation Best Practices: Frameworks, Sicherheit und Tools für Versicherungs-APIs

Creating a Standard Documentation Framework

Ein gut strukturiertes Dokumentationsframework ist das Fundament erfolgreicher API-Integrationen. Ohne klare Richtlinien und ein durchdachtes Lifecycle-Management können APIs schnell unübersichtlich werden, was Entwickler verwirrt und Integrationen verlangsamt. Die Schweizerischen Bundesbahnen (SBB) haben im Februar 2022 mit ihren „Architecture Principles“ einen wichtigen Schritt unternommen. Diese Prinzipien legen fest, dass alle APIs spezifischen Geschäftsfähigkeiten zugeordnet sein müssen. APIs, die nicht zur Domänensprache des Unternehmens passen, wie „Type G“ (Generic) APIs von Standardsoftware, sind ausdrücklich verboten. Stattdessen wird die Nutzung von Fassaden-APIs gefordert. Solche Standards schaffen eine klare Grundlage für konsistente Namenskonventionen und ein einheitliches API-Design.

Ein Beispiel für ein erfolgreiches Framework liefert die Zurich Insurance Group. Im Januar 2022 führte Zurich „Zurich API Integrate“ ein, das auf einem „Zurich Model“ (Canonical Data Model) basiert. Dieses Modell definiert spezifische Beziehungen zwischen Entitäten: Eine „Policy“ ist ein Vertrag zwischen „Insurer“ und „Customer“, während ein „Claim“ eine Entschädigungsanforderung unter dieser Police darstellt. Durch die Nutzung vordefinierter Datenentitäten für Bereiche wie Policy Management, Claim Handling und Quote Management konnte Zurich das Partner-Onboarding beschleunigen und die Wiederverwendbarkeit der APIs über verschiedene Geschäftsbereiche hinweg sicherstellen, darunter Home, Motor und Travel.

Setting Documentation Standards

Konsistente Namenskonventionen und Metadaten sind unverzichtbar. Beispielsweise sollten Property-Namen im camelCase-Stil geschrieben, Arrays immer pluralisiert und ISO-Standards für Datumsangaben, Währungen und Ländercodes verwendet werden. Haufe-Lexware führte zwischen 2022 und 2023 einen verpflichtenden API Design Review Process ein. Entwickler müssen jede Abweichung vom zentralen API Style Guide auf einem speziellen Kommunikationskanal (#apistrat) rechtfertigen.

„Great RESTful APIs look like they were designed by a single team. This promotes API adoption, reduces friction, and enables clients to use them properly." – Haufe API Style Guide

Die OpenAPI-Spezifikation sollte als zentraler Standard für die Definition von RESTful-APIs genutzt werden, idealerweise in Form einer einzigen YAML-Datei. Neben einer technischen Referenz ist ein API User Manual erforderlich. Dieses sollte Domänenwissen, den API-Umfang, Anwendungsfälle, den architektonischen Kontext sowie Sequenzabläufe enthalten. Um Kompatibilität zu gewährleisten und Breaking Changes zu vermeiden, empfiehlt sich die Verwendung von Semantic Versioning (SemVer) mit Versionsangaben in der URL, z. B. /v1/.

Matching Documentation to Business Workflows

Sobald die technischen Standards festgelegt sind, sollte die Dokumentation die zugrunde liegenden Geschäftsprozesse widerspiegeln. Statt sich an technischen Endpunkten zu orientieren, sollte die Dokumentation auf Geschäftsprozessen basieren. Eine aufgabenorientierte Struktur, die sich um typische Integrationsaufgaben wie „Schaden erstellen“ oder „Angebot generieren“ dreht, hilft Entwicklern, die Geschäftslogik besser zu verstehen. Ein großer britischer Versicherer zeigte im April 2022, wie effektiv dies sein kann: Durch die Automatisierung seines Prozesses für Immobilienversicherungs-Angebote mithilfe von APIs konnte das Unternehmen den Aufwand von Hunderten von Fragen auf nur fünf reduzieren. Mithilfe von Datenquellen wie Experian und WorldPay erhielten Kunden innerhalb von 90 Sekunden ein präzises Angebot – die Verkaufschancen verdoppelten sich.

Die Wiederverwendbarkeit von APIs ist ein entscheidender Faktor für schnellere Projektabwicklungen. In der Versicherungsbranche können DevOps-Teams bis zu 70 % ihrer APIs wiederverwenden, wodurch Projekte 2,5-mal schneller abgeschlossen werden und die Wartungskosten um 15 % sinken. Das Backend-for-Frontend-Muster (BFF) unterstützt dabei, die Geschäftslogik vom Frontend zu trennen, und ermöglicht eine Dokumentation, die speziell auf User Journeys oder Partneranforderungen zugeschnitten ist.

Design-First-Ansatz für klare Dokumentation

Beim Design-First-Ansatz wird der API-Vertrag definiert, bevor auch nur eine Zeile Code geschrieben wird. Diese Herangehensweise spart nicht nur Zeit, sondern sorgt auch dafür, dass alle Beteiligten – von Produktmanagern über QA-Analysten bis hin zu technischen Redakteuren – gleichzeitig an ihren jeweiligen Aufgaben arbeiten können. Die OpenAPI-Spezifikation fungiert dabei als zentrale Referenz, die sowohl für Menschen als auch Maschinen verständlich ist und als sprachunabhängiges Interface dient.

„Assessing your API needs upfront... is the technology equivalent of measuring twice and cutting once – a way to ensure that the API strategy works the first time." – ValueMomentum

Ein entscheidender Vorteil liegt in der Flexibilität. Stakeholder können frühzeitig Feedback geben und Änderungen vorschlagen, bevor die Geschäftslogik implementiert wird. Dadurch entsteht ein „Fail-Fast"-Prozess, der Fehler frühzeitig identifiziert und behebt. Diese sorgfältige Planung bildet die Grundlage für effektive Entwicklerportale und Testumgebungen.

Einsatz von OpenAPI und Swagger

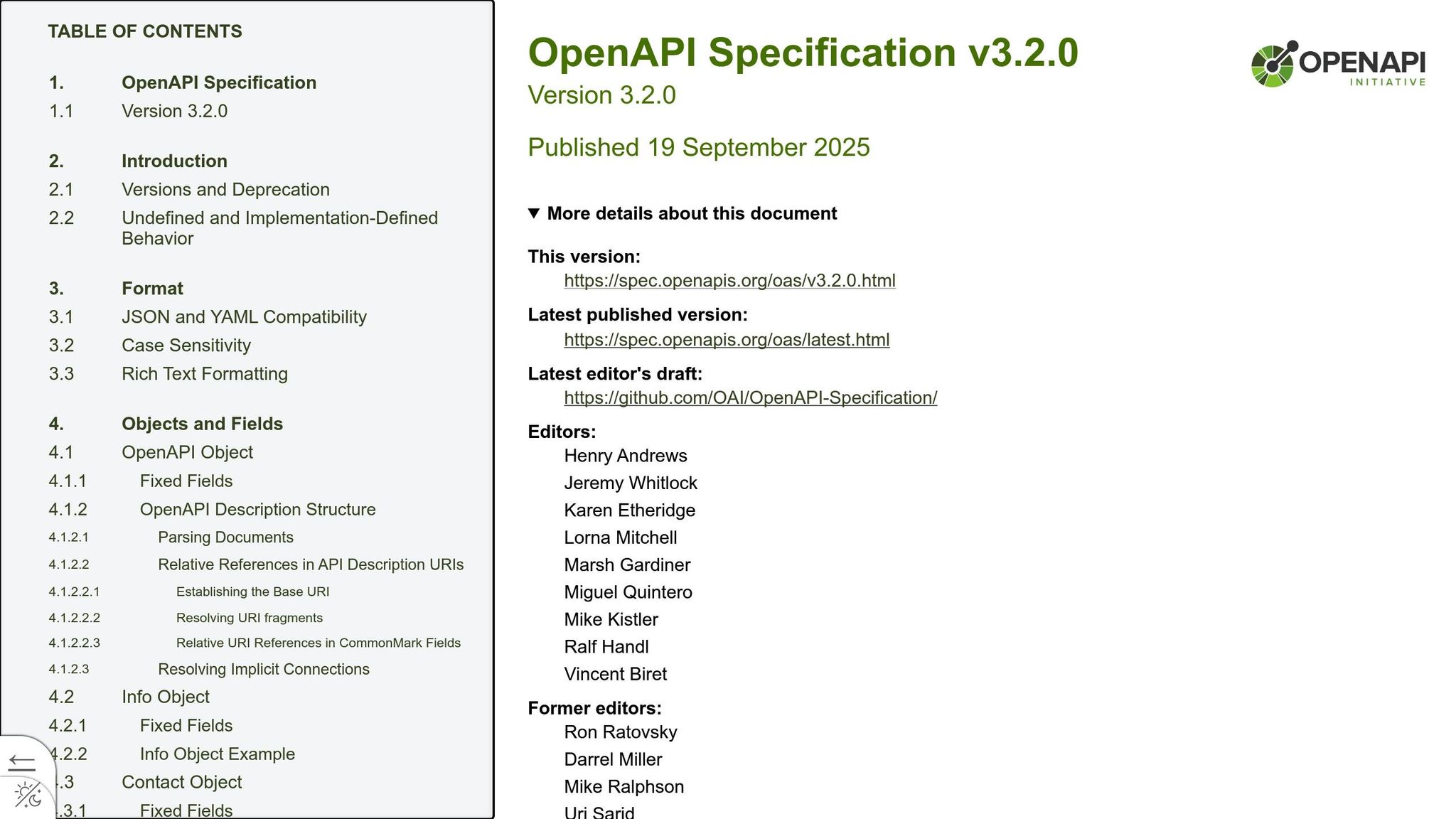

Die OpenAPI-Spezifikation (OAS) ist der Standard für RESTful-APIs. Mit der Veröffentlichung der Version 3.2.0 am 19. September 2025 wurden neue Automatisierungsfunktionen eingeführt. Im Design-First-Workflow sollte die Spezifikation idealerweise als eigenständige YAML-Datei erstellt werden. Dies ermöglicht eine parallele Bearbeitung durch verschiedene Teams. Tools wie Swagger UI können auf Basis dieser Datei automatisch interaktive Dokumentationen generieren, mit denen Entwickler API-Aufrufe testen können – ohne dabei Code schreiben zu müssen.

Ein beeindruckendes Beispiel liefert Zurich Insurance mit „Zurich API Integrate". Das Unternehmen verwendet ein kanonisches Datenmodell, das vordefinierte Entitäten wie „Policy", „Claim" und „Quote" bereitstellt. Im „Dev Mode" des Portals können Entwickler interaktive JSON-Beispiele für Angebote und Policen erkunden. Diese Standardisierung verkürzt Implementierungszeiten erheblich und sorgt für eine bessere Wiederverwendbarkeit über verschiedene Versicherungssparten hinweg, wie z. B. Haus, Auto und Reisen.

| Feature | Vorteil für Versicherungs-APIs |

|---|---|

| Interaktive Dokumentation | Makler können Angebots- und Schadens-Endpunkte testen, ohne Code schreiben zu müssen. |

| Sandbox-Umgebung | Gutachter können Integrationen mit sensiblen Daten sicher testen. |

| Code-Beispiele | Beschleunigt die Integration für Partner, die verschiedene Programmiersprachen wie Python oder Java nutzen. |

| Standardisierte Fehler | Entwickler erkennen schnell, ob ein Problem durch Validierungs- oder Authentifizierungsfehler verursacht wurde. |

Developer-Portale und Testumgebungen

Mit einer klar definierten API-Struktur wird die Zusammenarbeit zwischen Entwicklern, QA-Teams und technischen Redakteuren deutlich erleichtert. Ein gut gestaltetes Developer-Portal ist mehr als nur eine Dokumentationsplattform. Es sollte mehrere Server-Umgebungen (z. B. Produktions- und Sandbox-Umgebungen) in der OpenAPI-Deklaration definieren, sodass Nutzer mühelos zwischen den URLs wechseln können. Die SBB (Schweizerische Bundesbahnen) ergänzt ihre technische Spezifikation mit einem „API User Manual", das Domänenwissen, Anwendungsfälle und Sequenzabläufe beschreibt. Diese Kombination reduziert die Einarbeitungszeit für neue Nutzer erheblich.

„It doesn't matter how good your APIs are if the developer (read consumer) can't understand how to use them." – Savan Kharod, Treblle

Effiziente parallele Workflows sind ein Schlüsselfaktor. Sobald das API-Design im Portal veröffentlicht wird, können QA-Teams Testszenarien entwickeln, während Entwickler die Logik umsetzen und technische Redakteure die Dokumentation erstellen. Ein australisches Fintech-Unternehmen zeigte 2017, wie wirkungsvoll dieser Ansatz sein kann: Durch den Einsatz von APIs zur Automatisierung von Validierungsaufgaben und Immobilienbewertungen wurde der Antragsprozess für Hypotheken von 22 Tagen auf 22 Minuten verkürzt. Das führte zu über 2 Milliarden US-Dollar an Kreditanträgen und zur White-Label-Lizenzierung des Produkts für andere Finanzinstitute.

Sicherheit und Compliance in der Dokumentation

In der Versicherungsbranche ist die Dokumentation von Sicherheitsprotokollen keine freiwillige Aufgabe – sie ist eine regulatorische Pflicht. API-Dokumentationen müssen klar und detailliert aufzeigen, wie Authentifizierung, Verschlüsselung und Datenschutz umgesetzt werden, um Vorschriften wie die DSGVO und BaFin-Anforderungen zu erfüllen. Ein API-Sicherheitsvorfall verursacht im Durchschnitt Kosten von etwa 5,7 Mio. Euro, während Verstöße gegen die DSGVO zu Bußgeldern von bis zu 4 % des weltweiten Jahresumsatzes oder 20 Mio. Euro führen können.

Es ist entscheidend, technische und organisatorische Maßnahmen wie TLS 1.2+ und AES-256 zu dokumentieren. Ebenso sollten die API-Logs präzise angeben, welche sensiblen Datenfelder maskiert werden müssen. Entwickler benötigen klare Anleitungen zur Datenmaskierung, um die ungewollte Offenlegung personenbezogener Informationen zu vermeiden. Wichtig ist auch, für jeden API-Endpunkt den „legitimen Zweck“ der Datenverarbeitung zu dokumentieren. Beispielsweise hat eine Gaming-App keinen Grund, Gesundheitsdaten zu erheben.

„API security should never be taken for granted... They're the doors to closely guarded data of a company." – Axway

Ein anschauliches Beispiel liefert das deutsche Fintech-Unternehmen BANKSapi. Im Oktober 2020 führte es ein zweistufiges OAuth 2.0-Authentifizierungssystem für seine BANKS/Connect-Schnittstelle ein. Die Dokumentation beschreibt drei Authentifizierungsebenen: OAuth 2.0-Client-Token für Verwaltungsaufgaben, OAuth 2.0-Benutzer-Token für Kundendaten und verschlüsselte Provider-Credentials für Bankzugänge. Entwickler erhalten zunächst ein „Refresh Token“ (Basic Auth), um kurzlebige „Access Tokens“ (Bearer) mit einer Gültigkeit von zwei Stunden abzurufen. Zusätzlich wird ein X-Correlation-ID-Header genutzt, um Anfragen über verteilte Systeme hinweg für Audit-Trails zu verfolgen. Dieses Beispiel bildet die Grundlage für die folgende Betrachtung spezifischer Authentifizierungs- und Autorisierungsmethoden.

Authentifizierungs- und Autorisierungsmethoden

Die Dokumentation sollte klar zwischen verschiedenen Token-Typen unterscheiden: Client-Level-Token (Client Credentials Grant) für Verwaltungsaufgaben wie Benutzererstellung und User-Level-Token (Password oder Authorization Code Grant) für den Zugriff auf Kundendaten. Die erforderlichen HTTP-Header müssen eindeutig angegeben werden: Authorization: Basic <credentials> für das Abrufen von Tokens und Authorization: Bearer <token> für den Zugriff auf geschützte Ressourcen. Ein zentraler OAuth-Autorisierungsserver sollte für die Ausstellung aller Tokens verantwortlich sein, um einheitliche Richtlinien sicherzustellen. Zudem ist eine klare Trennung zwischen JWTs (für interne Anwendungen) und opaken Tokens (für externe Anwendungen) notwendig.

Für jeden API-Endpunkt sollten die erforderlichen OAuth-Scopes dokumentiert werden. Standardisierte Fehlercodes erleichtern die Fehlersuche erheblich:

- 401 (Unauthorized): Fehlende oder ungültige Tokens

- 403 (Forbidden): Unzureichende Berechtigungen

- 451 (Unavailable for Legal Reasons): Fehlende regulatorische Lizenz des API-Aufrufers

Da laut OWASP Top 10 API Security Risks 2023 „Broken Object-Level Authorization“ (BOLA) das größte Sicherheitsrisiko darstellt, ist eine präzise Dokumentation der Zugriffskontrollen unerlässlich.

Datenverschlüsselung und Datenschutzprotokolle

Die Verschlüsselungsmethoden müssen in der Dokumentation klar beschrieben sein:

- HTTPS mit TLS 1.2 oder höher: Sicherstellung verschlüsselter Verbindungen

- Cipher Suites und Zertifikatsverwaltung: Schutz vor Man-in-the-Middle-Angriffen

- AES-256 für ruhende Daten: Zusätzlich Feldverschlüsselung für besonders sensible Informationen

- HTTP Strict Transport Security (HSTS): Erzwingung verschlüsselter Verbindungen

Die Dokumentation sollte auch spezifizieren, welche API-Log-Felder maskiert werden müssen, um personenbezogene Daten zu schützen. Angesichts der Tatsache, dass APIs mittlerweile über 80 % des gesamten Internet-Traffics ausmachen und API-bezogene Datenschutzverletzungen jährlich um 80 % zunehmen, ist eine vollständige Verschlüsselungsdokumentation unverzichtbar.

| Dokumentationskategorie | Wesentliche Elemente | Regulatorische Ausrichtung |

|---|---|---|

| Verschlüsselung | TLS-Versionen (1.2+), Cipher Suites, AES-256 für ruhende Daten, HSTS-Header | DSGVO, BaFin |

| Datenschutz | Datenminimierung, PII-Feldliste, Maskierungs-/Schwärzungsregeln | DSGVO (Privacy by Design) |

| Zugriffskontrolle | OAuth 2.0-Scopes, MFA-Anforderungen, RBAC-Definitionen | DSGVO, HIPAA |

| Compliance | Audit-Log-Formate, Aufbewahrungsfristen, Rate Limiting/Quotas | BaFin, DSGVO |

Ergänzen Sie die Dokumentation mit Code-Beispielen, die zeigen, wie Datenschutzkontrollen und sichere Authentifizierung (z. B. OAuth 2.0) implementiert werden können. Diese Maßnahmen sind nicht nur ein zentraler Bestandteil der API-Sicherheit, sondern auch unerlässlich, um regulatorische Anforderungen zu erfüllen.

API-Dokumentation aktuell halten

In der Versicherungsbranche, in der 75 % der Unternehmen erwarten, dass ein erheblicher Teil ihrer Einnahmen künftig über APIs generiert wird, kann veraltete Dokumentation zu ernsthaften Problemen führen. Wenn die API-Dokumentation nicht mehr mit dem tatsächlichen Verhalten übereinstimmt, riskieren Entwickler, das Vertrauen in die Plattform zu verlieren – besonders bei Änderungen, die nicht rückwärtskompatibel sind. Hier erfahren Sie, wie Versionierung, automatisierte Updates und die Verwaltung von Changelogs richtig umgesetzt werden.

Versionskontrolle und Deprecation-Richtlinien

Die Semantic Versioning (SemVer)-Methode hat sich als Standard für API-Versionierung etabliert. Das Schema MAJOR.MINOR.PATCH zeigt eindeutig, ob es sich um inkompatible Änderungen (MAJOR), neue Funktionen, die rückwärtskompatibel sind (MINOR), oder kleinere Fehlerbehebungen (PATCH) handelt.

„Semantic Versioning is all about conveying meaning by how the version number changes. If these changes are important to your users, use the version number to inform them." – SemVer.org

Stellen Sie sicher, dass die Dokumentation bei jeder Änderung sofort aktualisiert wird. Markieren Sie veraltete Funktionen in einem Minor-Release und planen Sie deren Entfernung in einem späteren Major-Release. Ergänzen Sie API-Antworten mit HTTP-Warning-Headern (RFC 7234, Code 299), um Entwickler auf bevorstehende Änderungen hinzuweisen. Für größere Updates bietet sich eine URL-basierte Versionierung an (z. B. /v1/, /v2/), damit Partnerunternehmen die Migration in ihrem eigenen Tempo vornehmen können.

Automatisierte Dokumentations-Updates

Sobald klare Versionsrichtlinien definiert sind, kann Automatisierung dafür sorgen, dass die Dokumentation stets aktuell bleibt. Die OpenAPI-Spezifikation dient dabei als zentrale Quelle. Tools wie Swagger UI, Redoc oder Swimm synchronisieren die Dokumentation automatisch mit Änderungen im Code und erstellen interaktive Dokumentationen. Durch die Integration in die CI/CD-Pipeline – z. B. über GitHub Actions – wird das Entwicklerportal bei jedem Update der OpenAPI-Dateien automatisch aktualisiert.

Generative KI kann ebenfalls unterstützen: Sie passt Dokumentationen dynamisch an neue Endpunkte, Parameter oder Fehlercodes an und erstellt automatisch lesbare Zusammenfassungen sowie Code-Beispiele. Ein fest benanntes Teammitglied sollte die Genauigkeit der Dokumentation regelmäßig überprüfen.

Verwaltung von Changelogs

Ein gut gepflegtes, datiertes Changelog stärkt das Vertrauen der Entwickler. Standards wie „Keep a Changelog“ helfen dabei, Änderungen klar zu kategorisieren – beispielsweise in „Added“ für neue Features, „Fixed“ für Fehlerbehebungen, „Deprecated“ für veraltete Funktionen und „Removed“ für entfernte Elemente.

Ein Vorbild dafür liefern die Schweizerischen Bundesbahnen (SBB): In ihrem öffentlichen API-Changelog vom 29. Mai 2024 (Version 2.3.1) dokumentierten sie unter „Fixed“ die Behebung defekter Links, während in Version 2.3.0 (Juli 2022) Klarstellungen zu Datenformaten unter „Added“ aufgeführt wurden.

Verlinken Sie Changelog-Einträge direkt mit den relevanten Abschnitten der Dokumentation und bieten Sie Migrations-Guides an. Markieren Sie veraltete Elemente in der OpenAPI-Spezifikation mit der deprecated-Property und legen Sie klare Zeitpläne für deren Entfernung fest. Überwachen Sie zudem die Nutzung veralteter Endpunkte, um Abschalttermine flexibel an den Fortschritt der Migration anzupassen.

| Versionskomponente | Bedeutung für Stakeholder | Kompatibilität |

|---|---|---|

| MAJOR | Breaking Changes; erfordert Anpassungen | Nicht kompatibel |

| MINOR | Neue Features; keine sofortigen Maßnahmen nötig | Rückwärtskompatibel |

| PATCH | Fehlerbehebungen; keine Maßnahmen nötig | Rückwärtskompatibel |

(Quelle: SemVer.org)

Dokumentation durch Feedback und Monitoring verbessern

Damit API-Dokumentation den Anforderungen von Entwicklern gerecht wird, muss sie kontinuierlich überprüft und angepasst werden. Tools wie Feedback-Mechanismen und Nutzungsanalysen helfen, Schwachstellen aufzudecken und unklare Inhalte zu identifizieren. Ein Beispiel: Im Januar 2022 führte HMRC Pop-up-Umfragen im Entwicklerportal ein, um direktes Feedback zu erhalten. Diese Rückmeldungen halfen dem Team, komplexe Integrationsschritte gezielt zu überarbeiten und die Dokumentation schrittweise zu verbessern. Solche Maßnahmen ergänzen das zuvor behandelte Lifecycle-Management der API-Dokumentation.

Entwickler-Feedback sammeln

Ein effektiver Weg, um unklare Anleitungen zu erkennen, ist das sogenannte Observational Testing. Dabei beobachten Sie Entwickler bei der Durchführung typischer Integrationsaufgaben. Kombinieren Sie diese Beobachtungen mit gezielten Tests von Schlüsselpassagen, um potenzielle Stolpersteine zu identifizieren – besonders bei versicherungsspezifischen Begriffen oder komplexen Geschäftsprozessen.

"By observing your users following your documented instructions, you can see whether your documentation is incomplete, unclear, or helping users effectively." – Government Digital Service (GDS)

Um zusätzliches Feedback zu sammeln, können Sie kurze Umfragen direkt in die Dokumentation einfügen. Diese liefern schnelle Hinweise auf mögliche Lücken. Ein weiterer Ansatz ist der "Docs-as-Code"-Workflow: Hier wird die Dokumentation wie Code in Git verwaltet. Entwickler können Verbesserungsvorschläge direkt per Pull Request einreichen – ähnlich wie bei Code-Änderungen.

Dokumentationsnutzung mit Analytics verfolgen

Neben direktem Feedback bieten Nutzungsanalysen wertvolle Einblicke in die tatsächliche Anwendung der Dokumentation. Sie zeigen beispielsweise, welche Endpunkte besonders häufig genutzt werden oder wo Entwickler auf Schwierigkeiten stoßen. Begriffe, die häufig gesucht, aber nicht gefunden werden, deuten auf fehlende Inhalte hin. Auch das Monitoring veralteter APIs ist wichtig: Mit Warning-Headern (RFC 7234) in HTTP-Antworten können Sie feststellen, welche Partner noch auf ältere Versionen zugreifen. So lässt sich gezielt kommunizieren und unterstützen.

| Feedback-Methode | Primäres Ziel | Optimaler Zeitpunkt |

|---|---|---|

| Observational Testing | Schwachstellen in Anleitungen erkennen | Beta-/Live-Phase |

| Comprehension Testing | Fachbegriffe verständlicher machen | Iterative Updates |

| Nutzungsanalysen | Dokumentationslücken oder Problemstellen finden | Produktiv-/Live-Phase |

| Pop-up-Umfragen | Direktes und qualitatives Feedback erhalten | Live-Phase |

(Quelle: GOV.UK Guidance)

Tools und Plattformen für Versicherungs-APIs

Die Wahl der passenden Tools spielt eine entscheidende Rolle dafür, wie effektiv Entwickler mit einer API arbeiten können. API-Gateways übernehmen dabei wichtige Aufgaben wie Zugriffssteuerung, Begrenzung von Anfragen (Rate Limiting) und Routing. Ohne diese Gateways müssten solche Funktionen für jeden einzelnen Endpunkt separat implementiert werden. Linting-Tools wie Redocly CLI oder Zally prüfen automatisch, ob die API-Spezifikationen den internen Unternehmensrichtlinien entsprechen.

Für eine einheitliche Dokumentation hat sich die OpenAPI Specification (OAS) 3.2.0 durchgesetzt, die am 19. September 2025 veröffentlicht wurde. Developer-Portale bieten Entwicklern einen zentralen Zugangspunkt sowie vorgefertigte Datenmodelle für typische Versicherungselemente wie Policen, Schäden oder Angebote. Diese Tools schaffen die Grundlage für einen tieferen Einblick in API-Gateways und praktische API-Anwendungsbeispiele.

API Gateways für Zugriffskontrolle

Ein API-Gateway vereinfacht die Verwaltung von Sicherheit und Performance erheblich. Es ermöglicht eine zentrale Steuerung von Funktionen wie Rate Limiting, das Blockieren verdächtiger Clients und das Logging. Dadurch entfällt die Notwendigkeit, jeden Endpunkt einzeln abzusichern. Außerdem sorgt die Integration eines OAuth-Autorisierungsservers für eine effiziente und sichere Authentifizierung. Ein häufig genutzter Ansatz ist die Umwandlung externer Tokens in interne JSON Web Tokens (JWTs), auch bekannt als „Phantom Token“-Ansatz.

Zusätzlich bieten moderne Gateways Unterstützung für Correlation IDs (z. B. über den X-Correlation-ID-Header), um Anfragen in komplexen, verteilten Systemen nachzuverfolgen – ein unverzichtbares Feature für effektives Debugging. Plattformen wie Europace setzen klare Limits, um die Systemstabilität zu gewährleisten: Pro Client-ID sind bis zu 2.000 Anfragen pro Minute erlaubt, ohne legitime Nutzer einzuschränken.

Beispiel: CUBEEs digitale Gutachten-API

Ein anschauliches Beispiel für den Einsatz von APIs ist CUBEE mit seiner digitalen Gutachten-API, die den Prozess der Fahrzeugbegutachtung deutlich beschleunigt. Über ein umfassendes Container-Netzwerk in Deutschland und Europa bietet CUBEE schnelle KFZ-Gutachten an. Ergänzend dazu stehen mobile Gutachter zur Verfügung, die direkt zum beschädigten Fahrzeug fahren. Der komplett digitalisierte Prozess ermöglicht es Versicherungen und Partnern, Schadensbewertungen, Wertgutachten und Oldtimer-Bewertungen nahtlos in ihre Systeme zu integrieren.

Die API erlaubt den direkten Upload von Dokumenten und Medien in den Schadens-Workflow, etwa durch die Nutzung von Parametern wie documentType "picture" und contentType "image/jpg". Dank standardisierter Datenmodelle und einer OAuth2-basierten Zugriffssteuerung mit spezifischen Scopes (read, write, production) bleibt die Integration sowohl sicher als auch flexibel. Entwickler profitieren zusätzlich von "Quick Start"-Anleitungen und Postman-Collections, die typische Anwendungsfälle und Authentifizierungsprozesse schnell und unkompliziert testbar machen.

Fazit

Eine durchdachte API-Dokumentation kann die Integration um das 2,5-Fache beschleunigen und Wartungskosten um bis zu 15 % senken. Wie ein britischer Versicherer zeigt, können effiziente APIs Prozesse, die früher Tage dauerten, auf wenige Minuten reduzieren.

Sicherheitsstandards wie OAuth 2.0, präzise dokumentierte Verschlüsselungsprotokolle und klare Versionierungsrichtlinien schützen sensible Daten und sorgen für die Einhaltung regulatorischer Vorgaben. Ein Beispiel hierfür ist die Europace Baufismart API, die mit 2.000 Anfragen pro Minute ein definiertes Rate Limit bietet und spezifische Scopes für Produktiv- und Testumgebungen nutzt.

Diese Maßnahmen sind das Fundament für eine strukturierte, designorientierte API-Dokumentation. Der Design-First-Ansatz, unterstützt durch OpenAPI-Spezifikationen, liefert eine maschinenlesbare Grundlage. Ergänzend sorgen automatisierte Tools und zentrale Entwicklerportale dafür, dass die Dokumentation stets aktuell bleibt.

Ein weiteres Beispiel ist die digitale Gutachten-API von CUBEE. Sie integriert standardisierte Datenmodelle und eine OAuth2-basierte Zugriffskontrolle, die den gesamten Prozess – vom Dokumenten-Upload bis zur Workflow-Integration – effizient abwickelt. Solche Verbesserungen beschleunigen die Markteinführung und reduzieren manuelle Fehler erheblich.

In API-Dokumentation zu investieren, bedeutet, in die Zukunftsfähigkeit eines Unternehmens zu investieren. Wie IBM treffend sagt:

„A well-designed documentation ensures a better API experience for users and generally leads to more successful APIs."

FAQs

Warum ist der Design-First-Ansatz für die API-Dokumentation besonders sinnvoll?

Der Design-First-Ansatz setzt darauf, den API-Vertrag – etwa ein OpenAPI-Schema – gleich zu Beginn der Entwicklung zu definieren, noch bevor eine einzige Codezeile geschrieben wird. Das Ergebnis? Eine präzise, maschinenlesbare Spezifikation, die es ermöglicht, Dokumentationen automatisch zu generieren. Das spart nicht nur Zeit bei der Pflege, sondern sorgt auch dafür, dass die Inhalte immer konsistent und aktuell bleiben.

Mit diesem Ansatz können Teams frühzeitig sicherstellen, dass die API den geschäftlichen Anforderungen gerecht wird. Das minimiert Missverständnisse und reduziert kostspielige Nacharbeiten. Zusätzlich stehen Tools wie Mock-Server und automatisierte Tests sofort zur Verfügung, um Integrationen schneller und zuverlässiger zu überprüfen.

Besonders in der Versicherungsbranche, wo komplexe Geschäftslogiken und strenge regulatorische Vorgaben eine zentrale Rolle spielen, erweist sich der Design-First-Ansatz als hilfreich. Compliance-Anforderungen lassen sich direkt ins API-Modell einarbeiten, was von Anfang an für mehr Sicherheit und Skalierbarkeit sorgt.

Wie unterstützt Semantic Versioning die Verwaltung von API-Änderungen?

Semantic Versioning macht es einfacher, API-Änderungen zu handhaben, indem es durch eine klare Struktur der Versionsnummern zeigt, ob Änderungen abwärtskompatibel sind oder nicht. Das gibt Entwicklern die Möglichkeit, ältere Versionen einer API weiterhin parallel anzubieten, falls eine neue Version nicht kompatibel ist.

Die Versionsnummer setzt sich aus drei Teilen zusammen: Hauptversion, Nebenversion und Patch (zum Beispiel 2.1.0). Eine Änderung der Hauptversion (zum Beispiel von 2.x.x auf 3.0.0) weist darauf hin, dass die API nicht mehr mit älteren Versionen funktioniert. Dadurch können Nutzer frühzeitig Anpassungen vornehmen und die Migration sorgfältig planen.

Welche Sicherheitsvorkehrungen sind bei der Nutzung von Versicherungs-APIs entscheidend?

Versicherungs-APIs arbeiten mit äußerst sensiblen Daten, darunter Kundendaten, Vertragsinformationen und Schadensdetails. Deshalb ist es entscheidend, dass sie durch umfassende Sicherheitsvorkehrungen geschützt werden. Hier sind einige zentrale Maßnahmen:

- Starke Authentifizierung und Autorisierung: Technologien wie OAuth 2.0 oder JWT-Tokens gewährleisten, dass nur berechtigte Nutzer Zugriff erhalten. API-Keys sollten mit klar definierten Rollen und Berechtigungen verknüpft werden, um unbefugten Zugriff zu verhindern.

- Verschlüsselte Datenübertragung: Die Kommunikation zwischen API und Client sollte stets über TLS 1.2 oder höher erfolgen. So bleiben sensible Daten während der Übertragung geschützt.

- Schwachstellen minimieren: Regelmäßige Sicherheitsprüfungen sind unerlässlich, um potenzielle Schwachstellen wie mangelhafte Eingabevalidierung oder ungesicherte Datenexposition frühzeitig zu erkennen und zu beheben.

Darüber hinaus ist es ratsam, Mechanismen wie Anomalie-Erkennung und Echtzeit-Überwachung einzusetzen. Diese helfen, potenzielle Angriffe in Echtzeit zu identifizieren und abzuwehren. Ergänzend dazu sorgen Sicherheits-Reviews und Penetrationstests dafür, dass neue Bedrohungen erkannt und beseitigt werden können.

Mit diesen Maßnahmen erfüllen Versicherungs-APIs nicht nur gesetzliche Vorgaben wie die DSGVO, sondern stärken auch das Vertrauen der Kunden in die Sicherheit ihrer Daten.

Verwandte Blogbeiträge

- 5 häufige Schwachstellen in digitalen KFZ-Datenplattformen

- API-Schwachstellen in Standortsystemen verstehen

- API-Entwicklung für KFZ-Gutachten: Ein Leitfaden

- Top 5 Fehler bei der API-Integration in Berichte