Cloud-Verschlüsselung schützt sensible Fahrzeugdaten wie Schadensberichte, Fahrzeughistorien und Halterinformationen vor unbefugtem Zugriff. Sie verschlüsselt Daten sowohl während der Übertragung als auch im Ruhezustand.

Wichtige Punkte:

- Verschlüsselungstechniken: AES-256, TLS (Transport Layer Security), Zero-Knowledge-Prinzip.

- Schlüsselverwaltung: Anbieter-verwaltete Schlüssel, selbstverwaltete Schlüssel (CMEK), oder HSM-geschützte Schlüssel.

- Sicherheitsvorteile: Daten bleiben selbst bei Serverzugriff oder Konfigurationsfehlern unlesbar.

- Compliance: DSGVO-konform, wenn Schlüssel und Daten in Europa gespeichert werden.

Fazit: Cloud-Verschlüsselung ist zentral, um Fahrzeugdaten sicher zu speichern, zu übertragen und DSGVO-Vorgaben einzuhalten. Unternehmen können zwischen verschiedenen Schlüsselverwaltungsoptionen wählen, je nach Sicherheits- und Kontrollbedarf.

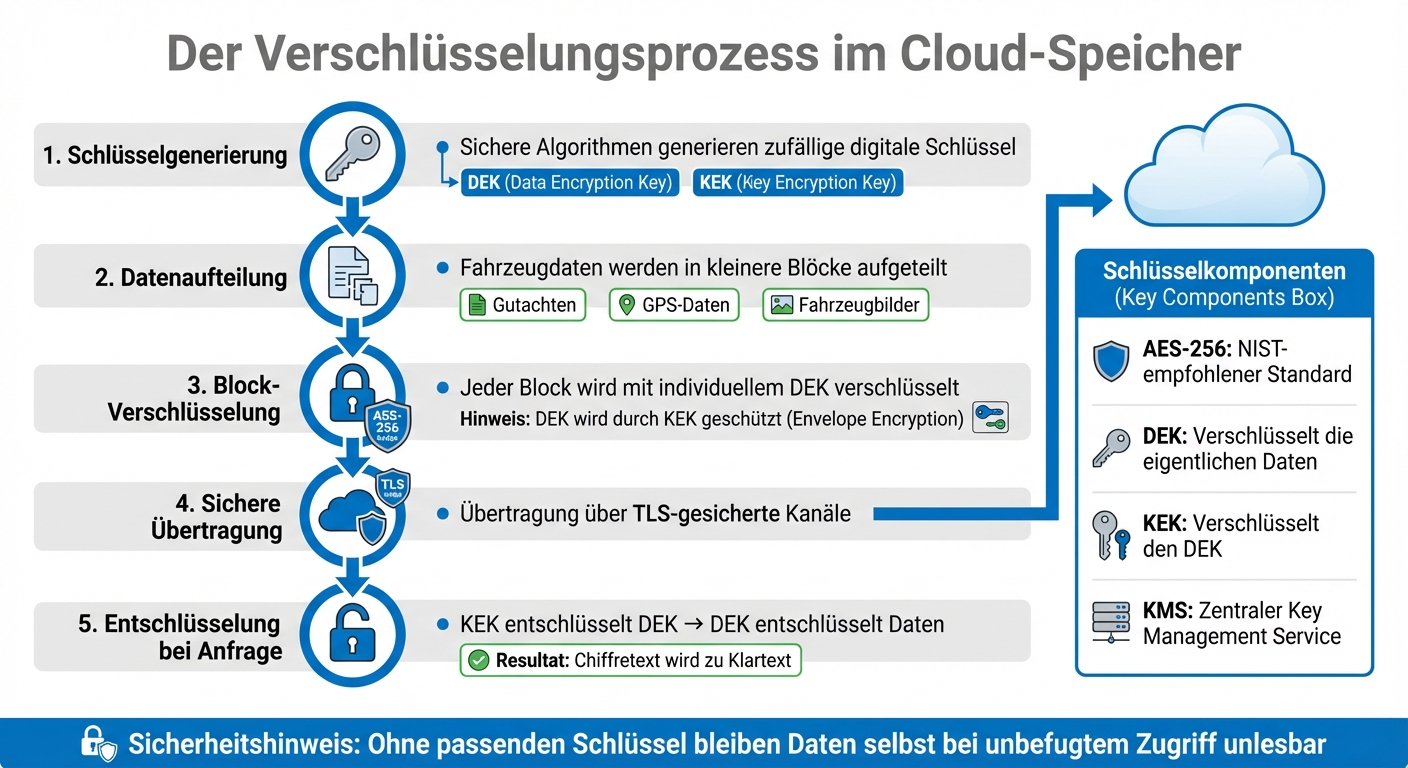

Wie Cloud-Verschlüsselung funktioniert

Cloud-Verschlüsselungsprozess für KFZ-Daten: Von der Generierung bis zur Entschlüsselung

Was ist Cloud-Verschlüsselung?

Cloud-Verschlüsselung wandelt Klartext (also lesbare Daten) mithilfe mathematischer Algorithmen in Chiffretext um – ein Format, das ohne den passenden Schlüssel unlesbar bleibt. Das Ziel? Schutz der Daten, sowohl im Ruhezustand als auch während der Übertragung, die durch TLS (Transport Layer Security) abgesichert ist.

Der große Vorteil: Selbst wenn die Cloud-Infrastruktur kompromittiert wird oder Speicher falsch konfiguriert sind, bleiben die abgegriffenen Daten unbrauchbar. Fortinet beschreibt es treffend:

„Verschlüsselung verwandelt potenzielle Sicherheitsverletzungen in handhabbare Vorfälle, indem sie exfiltrierte Daten unbrauchbar macht".

Um zu verstehen, wie diese Technologie funktioniert, lohnt sich ein Blick auf die wichtigsten Bausteine.

Hauptkomponenten der Cloud-Verschlüsselung

Cloud-Verschlüsselung basiert auf drei zentralen Elementen, die perfekt aufeinander abgestimmt arbeiten. Im Kern stehen Verschlüsselungsalgorithmen wie AES-256 (Advanced Encryption Standard mit 256-Bit-Schlüsseln). Dieser gilt als äußerst sicher gegen Brute-Force-Angriffe und wird vom National Institute of Standards and Technology (NIST) empfohlen.

- Data Encryption Key (DEK): Der DEK verschlüsselt die eigentlichen Daten, wie z. B. GPS-Informationen, Geschwindigkeitsaufzeichnungen oder Fahrzeugbilder. Best Practices empfehlen, für jeden Datenblock einen eigenen DEK zu verwenden. Das minimiert Schäden, falls ein Schlüssel kompromittiert wird.

- Key Encryption Key (KEK): Der KEK dient dazu, den DEK zu verschlüsseln. Dieses Verfahren nennt man Umschlagverschlüsselung (Envelope Encryption). Während der verschlüsselte DEK zusammen mit den Daten gespeichert wird, bewahrt ein zentraler Key Management Service (KMS) den KEK sicher auf.

Der Verschlüsselungsprozess im Cloud-Speicher

Die Verschlüsselung erfolgt in mehreren Schritten, die genau aufeinander abgestimmt sind. Zunächst generiert das System zufällige digitale Schlüssel über sichere Algorithmen. Danach werden die Dateien – zum Beispiel ein Gutachten mit Fahrzeugdaten – in kleinere Datenblöcke aufgeteilt. Jeder Block wird mit einem individuellen DEK verschlüsselt, der wiederum durch einen KEK geschützt wird.

Die Übertragung in die Cloud erfolgt über TLS-gesicherte Kanäle, um Abhörversuchen vorzubeugen. Bei einer autorisierten Anfrage entschlüsselt der KEK zuerst den DEK, der anschließend den Chiffretext in Klartext zurückverwandelt. Dieses mehrstufige Verfahren stellt sicher, dass sensible Fahrzeugdaten selbst bei unbefugtem Zugriff oder physischem Diebstahl geschützt bleiben. Ohne den passenden Schlüssel sind die Daten schlichtweg unlesbar – ein entscheidender Schutz, insbesondere in der Automobilbranche, wo Datensicherheit oberste Priorität hat.

Verschlüsselungsschlüssel-Typen und Verwaltungsoptionen

Wer Cloud-Verschlüsselung für Fahrzeugdaten einsetzt, steht vor der Frage: Wie sollen die Verschlüsselungsschlüssel verwaltet werden? Die Entscheidung zwischen Provider-Managed Keys, selbstverwalteten Schlüsseln (CMEK) und HSM-geschützten Schlüsseln beeinflusst nicht nur Sicherheits- und Compliance-Aspekte, sondern auch die Kosten.

Provider-Managed Encryption Keys

Dieser Ansatz ist der Standard: Der Cloud-Anbieter übernimmt die komplette Verwaltung der Verschlüsselungsschlüssel. Für Unternehmen bedeutet das keinen zusätzlichen Verwaltungsaufwand. Fahrzeugdaten werden automatisch mit AES-256 verschlüsselt, sobald sie in der Cloud gespeichert werden. Vorteil: Es fallen keine Zusatzkosten an, und die Verwaltung läuft automatisiert. Nachteil: Unternehmen haben weder Einblick in die Schlüsselverwaltung noch Kontrolle über die Rotation oder Zugriffsprotokolle.

Selbstverwaltete Schlüssel (CMEK)

Mit CMEK behalten Unternehmen die volle Kontrolle über ihre Schlüssel. Über einen Key Management Service (KMS) können sie Schlüsselrotation, Zugriffsrechte und Audit-Logs selbst verwalten. Ein großer Pluspunkt ist das sogenannte Crypto-Shredding: Wird ein Schlüssel gelöscht, werden alle damit verschlüsselten Daten sofort unlesbar. Das ist ein schneller und effizienter Mechanismus, um bei Sicherheitsvorfällen zu reagieren.

Kosten: Etwa 0,06 € pro aktivem Schlüssel und Monat, plus 0,03 € für je 10.000 Verschlüsselungsoperationen. Diese Option ist ideal für Unternehmen, die DSGVO-Vorgaben oder branchenspezifische Standards wie PCI DSS einhalten müssen.

Hardware Security Module (HSM)-geschützte Schlüssel

Für maximale Sicherheit sorgen HSM-geschützte Schlüssel. Diese werden in physischen Hardware-Sicherheitsmodulen gespeichert, die nach FIPS 140-2 Level 3 zertifiziert sind. Das Schlüsselmaterial verlässt die Hardware nie und kann vom Cloud-Anbieter weder eingesehen noch exportiert werden.

Kosten: Rund 1,00 € pro Schlüsselversion und Monat. Diese Lösung ist zwar teurer als CMEK, aber unverzichtbar für hochsensible Daten.

Fazit

Die Wahl des passenden Modells hängt von der Sensibilität der Fahrzeugdaten ab: Provider-Managed Keys eignen sich für unkritische Metadaten, CMEK für compliance-relevante Informationen, und HSM-geschützte Schlüssel sind optimal für besonders schützenswerte Fahrzeug- und Eigentümerdaten. Im nächsten Abschnitt geht es um Best Practices für die Verschlüsselung in der Automobilbranche.

Cloud-Verschlüsselung für Fahrzeugdaten in der Praxis

Die Verschlüsselung von Fahrzeugdaten zeigt eindrucksvoll, wie theoretisches Wissen praktisch angewendet wird. Besonders bei sensiblen Informationen wie Schadensgutachten, Wertgutachten oder Fahrzeughistorien kommt die Cloud-Verschlüsselung zum Einsatz, um diese Daten zu schützen. Dabei spielen drei Aspekte eine zentrale Rolle: Speicherung, Übertragung und regionale Compliance. Im Folgenden wird erläutert, wie diese Technologien den Schutz von Fahrzeugdaten sicherstellen.

Schutz gespeicherter Fahrzeugdaten

Wenn Fahrzeugdaten in der Cloud abgelegt werden, sorgt die Verschlüsselung im Ruhezustand für Sicherheit. Wie bereits erwähnt, basieren diese Schutzmaßnahmen auf leistungsstarken Verschlüsselungsalgorithmen. In der Praxis werden sie bei Anwendungen wie Schadens- oder Wertgutachten sowie Fahrzeughistorien verwendet. Um eine maximale Kontrolle zu gewährleisten, kommen Mechanismen wie CMEK (Customer-Managed Encryption Keys) oder HSM (Hardware Security Modules) zum Einsatz. Diese garantieren, dass Schlüsselmaterial ausschließlich in der Hardware verbleibt, wodurch weder der Cloud-Anbieter noch Dritte Zugriff darauf haben.

Verschlüsselung während der Datenübertragung

Während Fahrzeugdaten zwischen Werkstatt, Gutachter und Cloud-System transportiert werden, schützt TLS (Transport Layer Security) die Daten in Echtzeit. Gleichzeitig sorgt eine End-to-End-Verschlüsselung (E2EE) dafür, dass die Daten vom Absender bis zum Empfänger geschützt bleiben. Neben der Sicherheit der Übertragung ist die Einhaltung regionaler Datenschutzvorgaben ein weiterer zentraler Punkt.

Erfüllung regionaler Datenschutzanforderungen

Die Datenschutz-Grundverordnung (DSGVO) schreibt vor, dass personenbezogene Fahrzeugdaten angemessen geschützt werden müssen. Verschlüsselung ist hierbei eine unverzichtbare Maßnahme. Um den Anforderungen der DSGVO gerecht zu werden, müssen sowohl die Daten als auch die Schlüssel in europäischen Rechenzentren gespeichert werden. Anbieter, die Zertifizierungen wie ISO/IEC 27001 oder das Data Privacy Framework vorweisen, gewährleisten, dass die Daten unter europäischer Gerichtsbarkeit bleiben.

„US-Unternehmen unterliegen dem Cloud Act... der es Behörden erlaubt, Zugriff auf gespeicherte Daten zu verlangen – auch wenn diese in Europa liegen." – Martin Gschwentner, experte.de

Best Practices für Cloud-Verschlüsselung in Fahrzeuganwendungen

Die technische Grundlage ist wichtig, aber der tatsächliche Schutz von Fahrzeugdaten hängt von der richtigen Umsetzung ab. Basierend auf den vorgestellten Verschlüsselungstechniken gibt es drei praktische Ansätze, die den Schutz kontinuierlich verbessern: rollenbasierte Zugriffskontrolle, Überwachung mit Audit-Logs und regelmäßige Schlüsselrotation.

Rollenbasierte Zugriffskontrolle (RBAC) einsetzen

Mit RBAC wird sichergestellt, dass nur berechtigte Personen Zugriff auf Verschlüsselungsschlüssel und sensible Fahrzeugdaten haben. Statt individuellen Mitarbeitern Rechte zuzuweisen, werden Rollen wie „Gutachter“, „Sicherheitsteam“ oder „Compliance-Prüfer“ definiert. Diese Rollen erhalten spezifische Berechtigungen wie encrypt, decrypt oder administer. So kann ein Gutachter beispielsweise Daten verschlüsseln und entschlüsseln, während ein Auditor nur Metadaten einsehen darf.

„RBAC has emerged as a best practice since the cloud era." – Daniel Drack

Die Verwaltung solcher Zugriffsrechte wird idealerweise mit Tools wie Terraform oder Ansible automatisiert. Diese Tools dokumentieren Änderungen an Berechtigungen präzise und reduzieren Fehlerquellen. Außerdem ist es sinnvoll, Rollen Gruppen statt Einzelpersonen zuzuweisen, um den Verwaltungsaufwand zu minimieren. Während RBAC den Zugriff kontrolliert, sorgt eine kontinuierliche Überwachung dafür, dass alle Schlüsseloperationen nachvollziehbar bleiben.

Überwachung und Audit-Logging

Ein zentraler Key Management Service (KMS) zeichnet jede Nutzung von Schlüsseln auf und erleichtert so die schnelle Reaktion bei Sicherheitsvorfällen. Diese Protokolle dokumentieren, wer wann auf welche Schlüssel zugegriffen hat, und sind unverzichtbar für die Einhaltung der DSGVO. Zusätzlich können SIEM-Systeme (Security Information and Event Management) die Logs in Echtzeit analysieren, um ungewöhnliche Aktivitäten zu erkennen – etwa Zugriffe außerhalb der üblichen Arbeitszeiten. Solche forensischen Maßnahmen erhöhen die Datensicherheit und entsprechen regulatorischen Vorgaben.

„Ein zentraler Schlüsselspeicher ist auch ein einzelner Punkt, um den Datenzugriff einfacher prüfen und einschränken zu können." – Google Cloud

Regelmäßige Schlüsselrotation und Backup

Um das Risiko bei einer möglichen Kompromittierung zu minimieren, sollten Verschlüsselungsschlüssel regelmäßig ausgetauscht werden. Moderne Cloud-Dienste bieten automatisierte Prozesse an, bei denen neue Schlüssel für aktuelle Daten verwendet werden, während ältere Schlüssel weiterhin für die Entschlüsselung historischer Daten verfügbar bleiben.

„The loss of a key can also lead to the loss of data." – dr-datenschutz.de

Da verschlüsselte Daten ohne den passenden Schlüssel unzugänglich sind, sind sichere Backups essenziell. Besonders sensible Schlüssel, wie die Root of Trust, sollten in HSMs (Hardware Security Modules) oder gesicherten Tresoren gespeichert werden. Die Kombination aus automatisierter Schlüsselrotation und sicherer Speicherung reduziert das Risiko einer Kompromittierung erheblich. Diese Maßnahmen sind entscheidend, um Fahrzeugdaten sicher zu verwalten und zu schützen.

Fazit

Cloud-Verschlüsselung spielt eine entscheidende Rolle beim Schutz sensibler Fahrzeugdaten – sei es während der Übertragung, der Speicherung oder der Nutzung. Die Technologie bietet Schutz in drei wichtigen Zuständen: im Ruhezustand (gespeichert in der Cloud), während der Übertragung (zwischen Fahrzeug und Cloud) und bei der Nutzung (auf Endgeräten, z. B. in Werkstätten oder bei Versicherern). Datenverlust kann nicht nur erhebliche Kosten verursachen, sondern auch kriminelle Aktivitäten fördern, wenn etwa Zugriffsdaten oder finanzielle Informationen in die falschen Hände geraten.

„Cloud Services erfreuen sich großer Beliebtheit, bergen aber auch ein Sicherheitsrisiko für sensible Daten. Zudem kann Datenverlust teuer werden." – Daniel Wolf, Regional Director DACH, Skyhigh Networks

Verschlüsselung ist zudem ein zentraler Bestandteil der DSGVO-Konformität. Sie wird als technische und organisatorische Maßnahme anerkannt, um rechtliche Herausforderungen wie das „Schrems II“-Urteil zu adressieren. Durch Verschlüsselung wird sichergestellt, dass Cloud-Anbieter keinen Zugriff auf Klartextdaten haben. Interessanterweise können Unternehmen, die verschlüsselte Daten verlieren, unter bestimmten Bedingungen von der DSGVO-Meldepflicht ausgenommen sein, da die Daten für Unbefugte unlesbar bleiben. Diese Aspekte schaffen eine solide Grundlage für eine umfassende Schutzstrategie.

Die praktische Umsetzung erfordert jedoch ein durchdachtes Gesamtkonzept. Eine mehrschichtige Strategie – bestehend aus Transportverschlüsselung (HTTPS/SSL), serverseitiger Verschlüsselung und Zero-Knowledge-Clientverschlüsselung – ist hier entscheidend. Ergänzend sorgen kundengesteuerte Schlüssel (CMEK), Hardware Security Modules (HSM) und rollenbasierte Zugriffskontrollen für ein hohes Maß an Sicherheit.

Der weltweite Markt für Cloud-Verschlüsselung wird bis 2032 auf 42,5 Milliarden US-Dollar anwachsen – ein deutlicher Hinweis darauf, wie wichtig diese Technologie wird. Investitionen in sichere Verschlüsselungslösungen sind daher nicht nur ein Schutzschild für Fahrzeugdaten, sondern auch ein Schlüssel zur Sicherung der Wettbewerbsfähigkeit in der digitalen Automobilbranche.

FAQs

Wer hat Zugriff auf die Verschlüsselungsschlüssel?

Der Zugriff auf Verschlüsselungsschlüssel ist in der Regel ausschließlich autorisierten Parteien vorbehalten. Die Kontrolle über diese Schlüssel kann entweder beim Cloud-Anbieter oder beim Kunden liegen. Abhängig von der eingesetzten Technologie erfolgt die Schlüsselverwaltung entweder durch den Anbieter oder wird direkt vom Kunden übernommen.

Welche Schlüsselverwaltung eignet sich für meine KFZ-Daten?

Die Wahl der Schlüsselverwaltung richtet sich nach den spezifischen Sicherheitsanforderungen und dem geplanten Einsatzbereich. Grundsätzlich gibt es zwei Ansätze: clientseitige Verwaltung, bei der Sie die volle Kontrolle über die Schlüssel behalten, und serverseitige Verwaltung, bei der Cloud-Anbieter die Schlüssel verwalten. Für besonders sensible KFZ-Daten, wie beispielsweise Schadensbilder oder Fahrzeuginformationen, bieten Hardware-Sicherheitsmodule (HSM) ein hohes Maß an Schutz, da sie die Schlüssel effektiv vor unbefugtem Zugriff sichern.

Wie bleibt Cloud-Verschlüsselung DSGVO-konform?

Um den Anforderungen der DSGVO gerecht zu werden, müssen KFZ-Daten sowohl bei der Speicherung als auch bei der Übertragung stets verschlüsselt werden. Dabei spielen sichere Verschlüsselungstechnologien eine zentrale Rolle. Hierzu gehören Verfahren wie:

- Symmetrische Verschlüsselung: Ein einziger Schlüssel wird für das Ver- und Entschlüsseln verwendet.

- Asymmetrische Verschlüsselung: Ein Schlüsselpaar aus privatem und öffentlichem Schlüssel sorgt für zusätzliche Sicherheit.

Ebenso wichtig ist die eigenständige und sorgfältige Verwaltung der Verschlüsselungsschlüssel. Unternehmen sollten dabei genau dokumentieren, wie die Verschlüsselung umgesetzt wird. Diese Dokumentation ist nicht nur für interne Prozesse hilfreich, sondern auch essenziell, um bei möglichen Prüfungen die DSGVO-Konformität nachweisen zu können.

Ein solches Vorgehen schützt nicht nur vor unbefugtem Zugriff, sondern schafft auch die notwendige Transparenz, die von Regulierungsbehörden gefordert wird.

Verwandte Blogbeiträge

- Wie schützt Verschlüsselung digitale Schadensberichte?

- IoT-Daten in der Kfz-Versicherung: Ultimativer Leitfaden

- IoT-Daten in der Kfz-Versicherung: Compliance-Checkliste

- Warum ist Privacy by Design für KFZ-Gutachten wichtig?