Audits sind entscheidend, um sensible Daten bei Drittanbietern zu schützen und DSGVO-Vorgaben einzuhalten. Ohne regelmäßige Prüfungen entstehen Sicherheitsrisiken, die zu Datenlecks und hohen Strafen führen können. 82 % der Datenschutzverstöße in der EU im Jahr 2023 betrafen Drittanbieter, mit durchschnittlichen Kosten von 4,45 Mio. € pro Vorfall. Audits schaffen Transparenz, minimieren Risiken und sichern rechtliche Konformität.

Wichtige Punkte:

- Arten von Audits:

- Durchführung:

- Drittanbieter nach Risiko einstufen.

- Datenflüsse dokumentieren.

- Risiken bewerten und Maßnahmen ableiten.

- Ergebnisse festhalten und kontinuierlich überwachen.

- Vorteile:

- Reduktion von Datenlecks um bis zu 30 %.

- Schutz vor DSGVO-Strafen, die 2024 auf 2,7 Mrd. € stiegen.

- Aufbau von Vertrauen bei Kunden und Partnern.

Audits sind kein Selbstzweck. Sie helfen Unternehmen, Sicherheitsstandards langfristig zu verbessern, Risiken zu minimieren und rechtliche Anforderungen zu erfüllen.

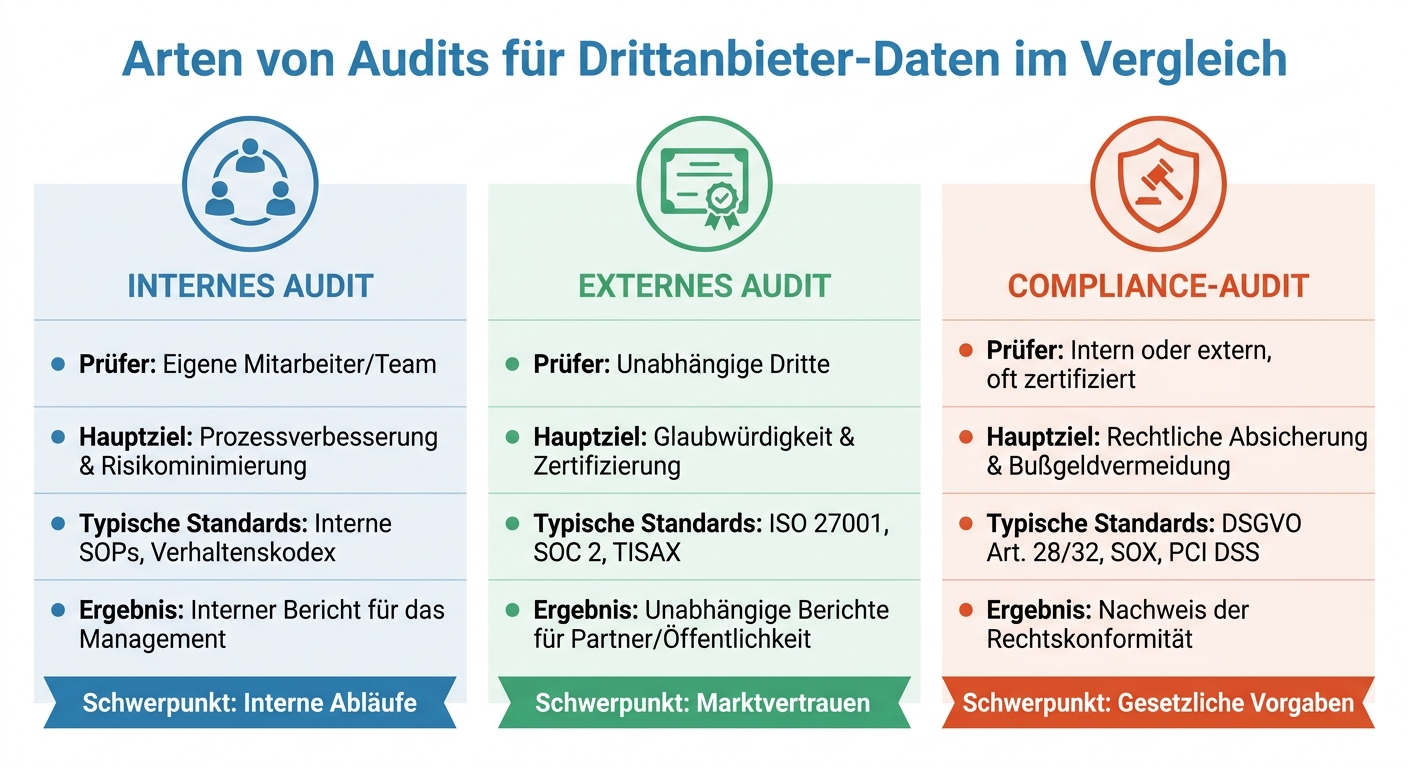

Arten von Audits für Drittanbieter-Datenvereinbarungen

Vergleich der drei Audit-Arten für Drittanbieter-Daten: Internes, Externes und Compliance-Audit

Audits unterscheiden sich je nach Ziel und Anforderungen. Für Unternehmen, die mit externen Dienstleistern zusammenarbeiten – wie bei der Verarbeitung von KFZ-Gutachten – ist es entscheidend, die passende Audit-Art auszuwählen. Im Bereich der KFZ-Gutachten, etwa durch Anbieter wie CUBEE Sachverständigen AG, sorgen präzise Audits dafür, dass sowohl vertragliche als auch rechtliche Vorgaben eingehalten werden.

Interne Audits

Interne Audits werden von Mitarbeitern des Unternehmens oder einem internen Audit-Team durchgeführt. Ziel ist es, zu prüfen, ob die Organisation ihre eigenen Richtlinien einhält und ob die Zusammenarbeit mit Drittanbietern den internen Standards entspricht. Der Schwerpunkt liegt auf der Optimierung von Prozessen und dem Management von Risiken, bevor Probleme entstehen.

Ein Beispiel: Ein internes Team untersucht, ob externe Sachverständige nur auf die Daten zugreifen können, die sie tatsächlich benötigen – das sogenannte „Prinzip der minimalen Rechtevergabe“. Dabei werden potenzielle Schwachstellen frühzeitig erkannt. Zusätzliche externe Prüfungen können diese Ergebnisse weiter untermauern.

Externe Audits

Externe Audits werden von unabhängigen Prüfern wie zertifizierten Wirtschaftsprüfern oder spezialisierten Auditoren durchgeführt. Sie sollen externen Stakeholdern – etwa Kunden, Investoren oder Aufsichtsbehörden – bestätigen, dass das Unternehmen bestimmte Standards erfüllt. Häufige Zertifizierungen sind ISO 27001, SOC 2 oder TISAX, die speziell in der Automobilbranche relevant sind.

Diese Audits umfassen oft technische Prüfungen wie Penetrationstests oder simulierte Angriffe, um Sicherheitslücken aufzudecken. Für Unternehmen, die auf digitalisierte Prozesse setzen, ist eine externe Bestätigung ihrer Sicherheitsstandards besonders wertvoll. Zum Beispiel bewertet ein SOC-2-Bericht Aspekte wie Sicherheit, Verfügbarkeit, Vertraulichkeit und Datenschutz anhand der Trust Services Criteria der AICPA.

Compliance-Audits

Compliance-Audits stellen sicher, dass gesetzliche Vorgaben wie die DSGVO, HIPAA oder der Sarbanes-Oxley Act eingehalten werden. Sie können sowohl intern als auch extern durchgeführt werden und erfordern oft spezialisierte Zertifizierungen. Besonders bei Drittanbieter-Vereinbarungen wird geprüft, ob Auftragsverarbeitungsverträge (AVV) korrekt umgesetzt sind und ob die technischen und organisatorischen Maßnahmen (TOMs) den Anforderungen entsprechen.

„Eine Compliance-Prüfung ist eine unparteiische Überprüfung der Aktivitäten und Aufzeichnungen einer Organisation, um die Einhaltung interner und externer Richtlinien, Standards und Vorschriften zu verifizieren." – Alice Gomstyn, IBM Think

Die Folgen von Verstößen können gravierend sein: Bei DSGVO-Verstößen drohen Bußgelder von bis zu 20 Mio. € oder 4 % des weltweiten Jahresumsatzes – je nachdem, welcher Betrag höher ist. Compliance-Audits helfen, solche Sanktionen zu vermeiden, und dokumentieren, dass alle rechtlichen Anforderungen erfüllt werden. Diese verschiedenen Audit-Arten ergänzen sich, um durch umfassende Kontrollen die Datensicherheit entlang der gesamten Datenkette zu gewährleisten.

| Merkmal | Internes Audit | Externes Audit | Compliance-Audit |

|---|---|---|---|

| Prüfer | Eigene Mitarbeiter/Team | Unabhängige Dritte | Intern oder extern, oft zertifiziert |

| Hauptziel | Prozessverbesserung & Risikominimierung | Glaubwürdigkeit & Zertifizierung | Rechtliche Absicherung & Bußgeldvermeidung |

| Typische Standards | Interne SOPs, Verhaltenskodex | ISO 27001, SOC 2, TISAX | DSGVO Art. 28/32, SOX, PCI DSS |

| Ergebnis | Interner Bericht für das Management | Unabhängige Berichte für Partner/Öffentlichkeit | Nachweis der Rechtskonformität |

sbb-itb-d35113a

So führen Sie Drittanbieter-Daten-Audits durch

Folgen Sie diesen vier Schritten, um Drittanbieter-Audits effizient durchzuführen und die Datenverarbeitung kontinuierlich im Blick zu behalten.

Umfang und Ziele des Audits festlegen

Erstellen Sie zunächst eine Übersicht aller Drittanbieter, die Zugriff auf sensible oder personenbezogene Daten haben. Ordnen Sie die Anbieter nach Risikostufen ein – beispielsweise danach, ob sie DSGVO-relevante Daten oder allgemeine Geschäftsinformationen verarbeiten. Zertifizierungen der Anbieter können Ihnen dabei helfen, das Sicherheitsniveau besser einzuschätzen.

Legen Sie genau fest, was geprüft werden soll. Geht es um ein bestimmtes Tool, einen spezifischen Verarbeitungsprozess oder das gesamte Datenschutzkonzept? Dabei ist es wichtig, die gesamte Datenkette zu berücksichtigen, einschließlich Sub-Prozessoren, besonders bei Datenübertragungen in Länder mit abweichenden Datenschutzvorgaben. Ein klar formulierter Auftragsverarbeitungsvertrag (AVV) sollte Auditrechte, Sicherheitsanforderungen und Berichtspflichten festlegen. Hochrisiko-Anbieter sollten idealerweise vierteljährlich geprüft werden, während Standard-Anbieter mindestens einmal im Jahr überprüft werden sollten.

Sobald der Prüfungsumfang festgelegt ist, dokumentieren Sie den kompletten Datenfluss.

Datenflüsse kartieren und dokumentieren

Die Dokumentation sollte über den Hauptanbieter hinausgehen und auch Sub-Prozessoren einbeziehen, um die Datenkette vollständig transparent zu machen. Teilen Sie die Datentypen nach ihrer Kritikalität ein – personenbezogene Daten erfordern in der Regel strengere Schutzmaßnahmen als allgemeine Geschäftsdaten.

Technologien wie User and Entity Behavior Analytics (UEBA) und Data Loss Prevention (DLP) können helfen, Datenflüsse in Echtzeit zu überwachen. Sie erkennen beispielsweise ungewöhnliche Aktivitäten wie große Downloads oder Zugriffe von unbekannten Geräten. Wenden Sie bei der Dokumentation konsequent das Prinzip der minimalen Rechtevergabe an: Prüfen Sie, welche Daten ein Anbieter tatsächlich benötigt, und beschränken Sie die Zugriffsrechte entsprechend. Ein Logistikpartner sollte etwa nur auf Versanddaten zugreifen können, nicht auf die gesamte Kundendatenbank.

Risiken bewerten und Inspektionen durchführen

Bewerten Sie die ermittelten Risiken systematisch mit einer Risikomatrix, die die Eintrittswahrscheinlichkeit und die potenziellen Auswirkungen berücksichtigt. Studien zeigen, dass 62 % aller Datenschutzverletzungen über Drittanbieter erfolgen, und Organisationen haben oft indirekte Beziehungen zu 60 bis 90 weiteren Parteien pro direktem Drittanbieter.

Führen Sie eine gründliche Überprüfung der Zugangskontrollen, Verschlüsselungsstandards und des Patch-Managements durch. Nutzen Sie standardisierte Checklisten, die organisatorische, Zugangs-, Zutritts- und Weitergabekontrollen abdecken, um sicherzustellen, dass keine kritischen Bereiche übersehen werden.

Die Ergebnisse dieser Bewertungen sollten klar dokumentiert und in konkrete Maßnahmen umgesetzt werden.

Ergebnisse dokumentieren und Änderungen umsetzen

Halten Sie alle Audit-Ergebnisse strukturiert fest und entwickeln Sie einen Maßnahmenplan, um erkannte Schwachstellen zu beheben. GRC-Plattformen (Governance, Risk und Compliance) können dabei unterstützen, Risikobewertungen zu automatisieren und die Historie der Risikobehandlung zu dokumentieren.

Definieren Sie auch Exit-Strategien für die Zusammenarbeit mit Drittanbietern. Dazu gehören beispielsweise die nachweisliche Löschung von Daten und die Deaktivierung aller Zugänge. Legen Sie außerdem fest, unter welchen Umständen Ad-hoc-Audits ausgelöst werden – etwa bei Sicherheitsvorfällen, Änderungen bei Sub-Prozessoren oder größeren geschäftlichen Veränderungen des Anbieters.

Warum Audits für die Datensicherheit wichtig sind

Regelmäßige Audits sind ein unverzichtbares Werkzeug, um den Datenschutz in digitalisierten KFZ-Gutachten zu gewährleisten. Sie helfen dabei, Sicherheitslücken zu schließen, rechtliche Konsequenzen zu vermeiden und das Vertrauen von Kunden und Partnern zu stärken. Besonders in der Verarbeitung sensibler Fahrzeugdaten innerhalb digitaler Prozesse zeigen sich ihre Vorteile in drei zentralen Bereichen.

Sicherheitsrisiken reduzieren

Audits dienen als Frühwarnsystem, das Schwachstellen in der Datenlieferkette identifiziert, bevor sie ausgenutzt werden können. Typische Probleme wie unzureichende Zugriffskontrollen, fehlende Verschlüsselung, veraltete Sicherheitsstandards oder unklare Verantwortlichkeiten werden durch diese Prüfungen aufgedeckt.

„Ich kann Sicherheitsaufgaben delegieren, aber ich kann die Verantwortung nicht delegieren" – Elisa Drescher, Geschäftsführerin von SCALELINE Datenschutz

Die Verantwortung für den Schutz der Daten bleibt immer bei Ihnen – auch dann, wenn externe Dienstleister mit der Datenverarbeitung beauftragt werden.

Vertrauen bei Kunden und Partnern aufbauen

Audits leisten nicht nur einen Beitrag zur Risikominderung, sondern sind auch entscheidend für den Aufbau von Vertrauen. Sie zeigen, dass sensible Daten verantwortungsvoll behandelt werden. Durch die Prüfung entsteht Transparenz über die gesamte Datenkette, einschließlich schwer einsehbarer Sub-Prozessoren. Zertifizierungen, die auf anerkannten Standards basieren, schaffen eine solide Vertrauensbasis, und regelmäßige Audits signalisieren ein langfristiges Engagement für Sicherheit.

Rechtliche Anforderungen erfüllen

Die DSGVO gibt Ihnen das Recht – und auch die Pflicht –, Ihre Dienstleister zu prüfen. Dies ist keine Frage des Misstrauens, sondern eine gesetzliche Vorgabe. Nach Artikel 5 der DSGVO bleibt Ihr Unternehmen für den Schutz der Daten verantwortlich, selbst wenn diese extern verarbeitet werden. Audits liefern die notwendige Dokumentation, um Ihre Sorgfaltspflicht nachzuweisen, Bußgelder zu vermeiden und die strengen Meldefristen bei Datenpannen einzuhalten.

Compliance nach dem Audit aufrechterhalten

Ein Audit ist kein Selbstzweck. Es markiert den Beginn eines Prozesses, bei dem Datenschutzmaßnahmen kontinuierlich in den Arbeitsalltag integriert werden müssen. Die Herausforderung besteht darin, diese Standards auch zwischen den Prüfzyklen aufrechtzuerhalten. Mit drei zentralen Maßnahmen sichern Sie Ihre Datenschutz-Compliance langfristig.

Datenverzeichnisse regelmäßig aktualisieren

Geschäftsprozesse sind dynamisch: Neue Dienstleister kommen hinzu, Services werden erweitert oder ausgelagert. Ihr zentrales Verzeichnis aller Drittanbieter muss diese Veränderungen widerspiegeln. Dazu gehört die regelmäßige Aktualisierung von Verarbeitungszwecken, Datenkategorien und Kontaktinformationen. Anbieter sollten außerdem nach Risikostufen eingeteilt werden – basierend auf der Sensibilität der Daten und ihrem Systemzugriff.

Privacy Due Diligence sollte ein fester Bestandteil des Onboarding-Prozesses sein, und Änderungen bei Dienstleistern müssen zeitnah ins Verzeichnis aufgenommen werden. Tools wie Data Loss Prevention (DLP) und Privacy-Management-Software helfen, Datenbewegungen zu überwachen und erinnern an anstehende Prüfungen. Standards wie ISO 27001, SOC 2 oder NIST bieten Orientierung, um ein einheitliches Sicherheitsniveau bei allen Partnern zu gewährleisten.

Neben der Pflege der Datenverzeichnisse ist eine kontinuierliche Überwachung der Sicherheitsprotokolle essenziell.

Protokolle überwachen und Risiken managen

Cyberangriffe kennen keine Geschäftszeiten – daher sollten Überwachungsmaßnahmen rund um die Uhr aktiv sein. Mit User and Entity Behavior Analytics (UEBA) lassen sich Anomalien erkennen, etwa ungewöhnlich große Datei-Downloads oder Login-Versuche von unbekannten Standorten. Automatisierte Alarme sollten bei verdächtigen Aktivitäten sofortige Untersuchungen auslösen, beispielsweise bei mehrfach fehlgeschlagenen Anmeldungen oder Massen-Datenexporten.

Wichtige Aktionen wie Datenerfassung, Änderungen, Löschungen und unerlaubte Zugriffsversuche müssen protokolliert werden. Ein strukturierter Reporting-Prozess mit Echtzeit-Logging, regelmäßigen Sicherheitsberichten und klar definierten Eskalationswegen sorgt für Transparenz. Wichtig: Ihr Unternehmen bleibt stets für die Einhaltung der DSGVO verantwortlich.

Während diese kontinuierliche Überwachung Risiken minimiert, ist die Festlegung der Audit-Frequenz entscheidend für die langfristige Sicherheit.

Die richtige Audit-Frequenz wählen

Die Häufigkeit von Audits sollte sich am Risikoprofil des Anbieters orientieren. Entscheidend sind dabei der Zugriff auf sensible Systeme und die Bedeutung seiner Rolle. Branchen- und regulatorische Vorgaben, wie beispielsweise die PCI DSS, schreiben häufig jährliche Berichte sowie zusätzliche Prüfungen bei wesentlichen Änderungen der Datenumgebung vor.

Es ist wichtig, vertraglich zu regeln, dass sowohl geplante als auch spontane Audits möglich sind. Standardisierte Fragebögen wie der SIG (Standardized Information Gathering) bieten eine gute Grundlage, um jährlich einen Überblick über die Kontrollumgebung eines Anbieters zu erhalten. Bei größeren Systemänderungen sollten jedoch auch Ad-hoc-Prüfungen durchgeführt werden – unabhängig von den regulären Audit-Zyklen.

Audits in regelmäßige Prüfprozesse integrieren

Die Einbindung von Audits in den täglichen Geschäftsablauf ist entscheidend, um ihre volle Wirksamkeit zu entfalten. Statt Audits als isolierte Ereignisse zu betrachten, sollten sie ein fester Bestandteil von Prozessen wie Vertragsmanagement, Schulungen und Compliance-Routinen sein. Diese kontinuierliche Integration hilft nicht nur dabei, Risiken zu minimieren, sondern trägt auch zur Verbesserung der Sicherheitsstandards bei.

Ein zentraler Aspekt ist die regelmäßige Überprüfung und Anpassung von Verträgen. Audit-Ergebnisse und Vertragsinhalte müssen eng miteinander verknüpft werden. Aktualisieren Sie beispielsweise AVVs (Auftragsverarbeitungsverträge) basierend auf den Audit-Erkenntnissen: Verschlüsselungsstandards wie AES-256, Multi-Faktor-Authentifizierung oder Zugriffsrechte sollten klar im Vertrag definiert sein. Standardisierte Vertragsvorlagen, die von Experten geprüft wurden, können dabei helfen, häufige Fehler wie unklare Datenverarbeitungsdefinitionen oder fehlende Regelungen zu Sub-Prozessoren zu vermeiden.

Schulungen, die auf den Ergebnissen von Audits basieren, sind ein weiterer wichtiger Schritt. Entwickler können gezielt in sicheren Programmierpraktiken geschult werden, während allgemeine Mitarbeiter beispielsweise durch praxisnahe Phishing-Simulationen für Sicherheitsrisiken sensibilisiert werden. Dokumentieren Sie die Teilnahme an Schulungen und messen Sie deren Erfolg anhand von KPIs wie der Erfolgsquote bei Phishing-Tests oder der Anzahl gemeldeter Sicherheitsvorfälle.

Ein zentrales Dokumentationssystem ist unerlässlich, um alle Audit-Schritte, Ergebnisse, Vertragsänderungen und Schulungsmaßnahmen an einem Ort zu bündeln. Tools wie Notion oder Confluence bieten sich hierfür an. Diese zentrale Dokumentation erleichtert nicht nur die interne Nachvollziehbarkeit, sondern dient auch als Nachweis für Aufsichtsbehörden, dass Ihre Sorgfaltspflichten ernst genommen werden. So wird die Audit-Integration nahtlos in die bestehenden Datenmanagement- und Sicherheitsprozesse eingebettet.

Automatisierung spielt ebenfalls eine Schlüsselrolle. Tools für Privacy-Management und Vendor-Risk-Management können automatische Erinnerungen für anstehende Audits setzen und Compliance-Berichte während regelmäßiger Vertragsüberprüfungen erstellen. Auf diese Weise werden Audits von einmaligen Ereignissen zu einem kontinuierlichen Verbesserungsprozess, der langfristig die Sicherheitsstandards Ihres Unternehmens stärkt.

Fazit

Audits sind weit mehr als nur bürokratischer Aufwand – sie sind ein entscheidendes Mittel, um sensible Daten in Drittanbieter-Beziehungen zu schützen. Laut der Deloitte Global Third-Party Risk Management Survey 2024 konnten Organisationen, die regelmäßige Prüfungen durchführen, 45 % weniger Compliance-Verstöße verzeichnen. Angesichts der Tatsache, dass 82 % aller Datenschutzverletzungen auf Schwachstellen bei externen Anbietern zurückzuführen sind, zeigt sich, wie wichtig systematische Audits für die Risikominimierung sind.

Auch rechtlich sind Audits unverzichtbar: In der EU mussten 68 % der Unternehmen Bußgelder von über 1 Mio. € zahlen, weil sie ihre Drittanbieter nicht ausreichend überwacht hatten – ein klarer Verstoß gegen die DSGVO. Audits helfen dabei, die Einhaltung der Sorgfaltspflichten zu dokumentieren und Strafen zu vermeiden. Ein Beispiel: Die Siemens AG führte 2023 Compliance-Audits bei über 200 Drittanbietern durch und entdeckte in 28 % der Fälle Schwachstellen, die innerhalb von sechs Monaten behoben wurden. Dadurch verbesserte sich die Compliance-Bewertung des Unternehmens um 37 %.

Neben der rechtlichen Absicherung bieten Audits auch einen klaren Mehrwert für die Risikominderung. Durch transparente Prüfprozesse und gemeinsame Verbesserungspläne werden externe Anbieter von potenziellen Schwachstellen zu verlässlichen Partnern. So konnte die Deutsche Telekom im ersten Quartal 2024 durch Audits das Risiko von Datenschutzverletzungen bei 15 Anbietern um 52 % senken und geschätzte Kosten von 5,2 Mio. € vermeiden. Diese Audits tragen wesentlich dazu bei, die Integrität Ihrer Daten langfristig zu sichern.

Damit Audits effektiv sind, sollten sie risikobasiert in Ihre Sicherheitsstrategie integriert werden: Hochrisiko-Partner sollten vierteljährlich geprüft werden, andere mindestens einmal jährlich. Automatisierte Monitoring-Tools können dabei helfen, eine kontinuierliche Überwachung zwischen den formellen Audits sicherzustellen. Zudem sollten klare Prüfrechte in allen Auftragsverarbeitungsverträgen verankert sein. So wird Compliance nicht nur gewährleistet, sondern zu einem festen Bestandteil Ihrer Sicherheitskultur.

FAQs

Welche Unterlagen sollte ich vor einem Drittanbieter-Audit anfordern?

Vor einem Audit durch einen Drittanbieter ist es wichtig, einige zentrale Unterlagen bereitzuhalten. Dazu gehören Verträge, Datenschutzvereinbarungen, Sicherheitskonzepte, Nachweise über frühere Audits, Zugriffsprotokolle, Risikoanalysen und Compliance-Dokumente. Diese Dokumente sind entscheidend, um die Einhaltung der vereinbarten Datenschutzstandards zu prüfen und potenzielle Risiken frühzeitig zu erkennen und zu minimieren.

Wie prüfe ich Sub-Prozessoren, ohne direkten Zugriff zu haben?

Auch ohne direkten Zugriff auf die Systeme eines Sub-Prozessors können Sie sicherstellen, dass Datenschutz- und Sicherheitsstandards eingehalten werden. Hier sind einige Ansätze, die Sie nutzen können:

- Regelmäßige Audits: Überprüfen Sie die Sicherheitskonzepte, Datenschutzrichtlinien und technischen Schutzmaßnahmen des Sub-Prozessors. Diese Audits geben Ihnen Einblick in deren Prozesse und Sicherheitsvorkehrungen.

- Klare vertragliche Regelungen: Stellen Sie sicher, dass vertraglich festgelegt ist, wie Datenschutz und Sicherheit gehandhabt werden. Dies schafft eine solide Basis für die Zusammenarbeit.

- Unabhängige Prüfungen durch Dritte: Zertifizierungen und Berichte externer Prüfer bieten eine objektive Bewertung der Sicherheitsmaßnahmen.

- Sicherheitszertifikate und Standards: Prüfen Sie, ob der Sub-Prozessor anerkannte Zertifikate (z. B. ISO 27001) oder internationale Standards einhält. Diese sind ein guter Indikator für ein hohes Sicherheitsniveau.

Mit diesen Maßnahmen können Sie Risiken minimieren und sicherstellen, dass Ihre Daten bei Sub-Prozessoren gut geschützt sind.

Welche Mindestanforderungen muss ein AVV erfüllen, damit Audits durchsetzbar sind?

Ein AVV (Auftragsverarbeitungsvertrag) sollte mindestens folgende wesentliche Punkte beinhalten, um Audits zu ermöglichen:

- Sicherheitsmaßnahmen: Klare Vorgaben dazu, wie Daten geschützt werden sollen.

- Verantwortlichkeiten: Eine eindeutige Aufteilung der Pflichten zwischen Auftraggeber und Auftragnehmer.

- Prüfungsrechte: Das Recht, Kontrollen und Überprüfungen durchzuführen, um die Einhaltung sicherzustellen.

Diese Bestandteile sorgen dafür, dass die Vereinbarungen nicht nur auf dem Papier bestehen, sondern auch praktisch überprüft werden können.

Verwandte Blogbeiträge

- Wie minimiert man Risiken bei Drittanbieter-Daten?

- Wie Audits Datenlecks bei Drittanbietern verhindern

- Probleme bei Drittanbieter-Datenweitergabe lösen

- Wie Audits die Datensicherheit bei KFZ-Gutachten verbessern