Vernetzte Fahrzeuge sammeln sensible Daten wie GPS-Standorte, Fahrerprofile und technische Fahrzeugdaten. Diese Informationen sind bei unzureichendem Schutz anfällig für Cyberangriffe. Ein bekanntes Beispiel: 2023 deckte der Chaos Computer Club ein Datenleck bei VW Cariad auf, bei dem 800.000 Datensätze durch einen unsicheren Cloud-Speicher offengelegt wurden.

Die Lösung? Sieben bewährte Strategien, um Datenlecks zu vermeiden:

- Datenrisiken analysieren & Notfallpläne erstellen: Sensible Daten identifizieren und gezielte Reaktionspläne entwickeln.

- Verschlüsselung: Daten während der Übertragung und Speicherung absichern.

- Sichere Authentifizierung: Zugriffskontrollen und Schutz vor Angriffen wie Keyless-Entry-Missbrauch.

- Netzwerksegmentierung: Kritische Fahrzeugnetzwerke voneinander trennen.

- Anomalien überwachen: Echtzeit-Monitoring, um verdächtige Aktivitäten frühzeitig zu erkennen.

- Regelmäßige Updates & Tests: Sicherheitslücken durch Penetrationstests und Mitarbeiterschulungen schließen.

- Cyber-Versicherung: Finanzielle Absicherung und Risikomanagement bei Drittanbietern.

Warum das wichtig ist: Zwei Drittel der Cyberangriffe im Automobilsektor zielen auf Zulieferer ab, nicht direkt auf Hersteller. Gleichzeitig erhöhen neue Vorschriften wie der EU Data Act das Risiko, da mehr Akteure Zugang zu Fahrzeugdaten erhalten.

Fazit: Ein mehrschichtiges Sicherheitskonzept schützt nicht nur Daten, sondern stärkt auch das Vertrauen der Kunden und erfüllt gesetzliche Vorgaben wie UNECE R155/R156 und DSGVO.

1. Identifizieren Sie gefährdete Daten und erstellen Sie Pläne zur Reaktion auf Datenlecks

Der erste Schritt zur Vermeidung von Datenlecks besteht darin, eine umfassende Übersicht über sensible Daten zu erstellen. Dabei geht es darum, genau zu bestimmen, welche sensiblen Fahrzeugdaten erfasst werden. Moderne Fahrzeuge generieren riesige Datenmengen, darunter Echtzeit-GPS-Daten, Informationen zum Fahrverhalten, persönliche Daten sowie Wartungs- und Energieverbrauchsdaten . Diese detaillierte Erfassung bildet die Grundlage für die Entwicklung eines effektiven Notfallplans.

Im grenzüberschreitenden Datenaustausch werden Fahrzeugdaten zwischen Herstellern, Zulieferern und Datenhändlern über verschiedene Ländergrenzen hinweg und durch globale Cloud-Systeme übertragen. Dies birgt erhebliche Sicherheitsrisiken . Das Beispiel von VW Cariad, das in der Einführung erwähnt wurde, verdeutlicht die Konsequenzen von Fehlkonfigurationen in solchen Szenarien.

Strategien zur Reduzierung von Risiken durch Datenlecks

Nach der Analyse der Datenlage entwickeln Unternehmen gezielte Strategien, um Risiken zu minimieren. Ein klar definierter Notfallplan ermöglicht es, schnell auf Cyberangriffe wie Ransomware oder großflächige Hacks zu reagieren. Zudem ist die Einführung eines Cybersecurity Management Systems (CSMS) für alle Neufahrzeuge gemäß UNECE-Vorschriften verpflichtend. Einige Hersteller, wie Audi, haben zusätzlich „Vulnerability Reporting Programs“ implementiert, die es externen Sicherheitsforschern ermöglichen, Schwachstellen zu melden.

Bedeutung im internationalen Datenaustausch

Gerade bei internationalem Datenaustausch, wo unterschiedliche gesetzliche Regelungen gelten, sind solche Notfallpläne unverzichtbar. Etwa zwei Drittel aller Cyberangriffe im Automobilsektor richten sich nicht gegen die Hersteller, sondern gegen Zulieferer. Daher müssen Notfallpläne die gesamte Lieferkette abdecken – von den OEMs bis hin zu Tier-1- und Tier-2-Zulieferern.

"Cybersicherheit zählt zu den größten Herausforderungen und Erfolgsfaktoren der Automobilindustrie in den kommenden Jahren" - Prof. Dr. Stefan Bratzel, Center of Automotive Management

sbb-itb-d35113a

2. Verschlüsselung von Daten während der Übertragung und im Ruhezustand

End-to-End-Verschlüsselung ist eine der wichtigsten Maßnahmen, um unbefugten Zugriff auf Daten zu verhindern. Sie schützt Daten sowohl während der Übertragung als auch bei der Speicherung – sei es in der Kommunikation zwischen Fahrzeug, Hersteller und Cloud-Diensten oder in Datenbanken und Fahrzeugkomponenten. Selbst wenn Daten abgefangen oder unsicher gespeichert werden, bleiben sie ohne den passenden Schlüssel unlesbar.

Schutz vor Datenlecks

Verschlüsselung spielt eine entscheidende Rolle, um Risiken wie das Tracking von Fahrzeugen, die Erstellung von Fahrerprofilen oder Industriespionage zu minimieren. Ein Beispiel dafür ist das Datenleck bei VW Cariad: Mit einer vollständigen Verschlüsselung wären die abgefangenen Daten für Unbefugte nutzlos gewesen.

Herausforderungen bei modernen Fahrzeugsystemen

Heutige Fahrzeuge sind technisch hochkomplex und verfügen über 70 bis 100 Steuergeräte (ECUs) sowie rund 100 Millionen Codezeilen – deutlich mehr als beispielsweise eine Boeing 787 Dreamliner mit 14 Millionen Codezeilen. Um Sicherheitslücken zu vermeiden, müssen Schutzmechanismen direkt in die Middleware-APIs integriert werden, da diese sonst potenzielle Einstiegspunkte für Angreifer darstellen.

Die hohe Komplexität führt jedoch auch zu praktischen Problemen: Einige Hersteller wie Volkswagen und Porsche haben ältere Modelle (z. B. VW up, Porsche 718 Boxster und Cayman) vom EU-Markt genommen, da die Nachrüstung zur Einhaltung der UNECE-Vorschriften als unwirtschaftlich galt. Diese Beispiele verdeutlichen, wie wichtig es ist, Verschlüsselungsstandards von Anfang an konsequent umzusetzen.

Relevanz für den internationalen Datenaustausch

Im globalen Datenaustausch zwischen Fahrzeugen, Herstellern und Cloud-Diensten überqueren Daten kontinuierlich Ländergrenzen. Standardisierte Verschlüsselungstechnologien sorgen nicht nur für Schutz vor Datenlecks, sondern gewährleisten auch die Einhaltung rechtlicher Vorgaben wie der DSGVO, der UNECE-Vorschriften und der Norm ISO/SAE 21434.

"Starke Sicherheitsmaßnahmen sollten die Verschlüsselung von Daten „at Rest" und „in Transit", die Sicherheitsmaßnahmen für APIs und Cloud-Speicher sowie regelmäßige Sicherheitsaudits und Penetrationstests umfassen." - Trend Micro

3. Sichere Authentifizierung und Zugriffskontrollen einrichten

Eine starke Authentifizierung ist entscheidend, um unbefugten Zugriff auf Fahrzeugfunktionen zu verhindern. Zusammen mit Verschlüsselung bildet sie eine wichtige Schutzschicht für vernetzte Fahrzeugdaten. Fahrzeug-APIs, die Funktionen wie Motorstart oder Türentriegelung steuern, sind besonders gefährdet und werden häufig von Angreifern ins Visier genommen. Ohne angemessene Schutzmaßnahmen können Hacker in wenigen Minuten Fahrzeuge öffnen und starten. Eine ADAC-Studie aus Mai 2025 zeigt: 90 % von 750 getesteten Fahrzeugen mit Keyless-Systemen konnten aufgrund schwacher Authentifizierung leicht kompromittiert werden. Diese Problematik gewinnt bei der Übertragung von Daten über Ländergrenzen hinweg zusätzlich an Bedeutung.

Schutz vor Datenlecks und Manipulation

Eine starke Authentifizierung schützt nicht nur vor Angriffen wie Relay-Attacken, sondern verhindert auch unbefugten Zugriff auf sensible Fahrzeugdaten. BMW führte 2024/2025 beispielsweise das System „Secure Feature Activation" (SFA) ein, um sicherheitsrelevante Funktionen vor Manipulation zu sichern. Angesichts der wachsenden Komplexität moderner Fahrzeuge sind solche Maßnahmen unverzichtbar.

„Treffen Sie Maßnahmen wie starke Authentifizierung und regelmäßige Überwachung der API-Aktivität, um Bedrohungen schnell zu erkennen und darauf zu reagieren." - Trend Micro

Herausforderungen und Investitionen für Automobilunternehmen

Die Einführung moderner Authentifizierungsstandards bringt für Automobilhersteller erhebliche Kosten mit sich, besonders wenn bestehende Systeme nachgerüstet werden müssen, um den neuen UNECE-Cybersecurity-Vorschriften zu entsprechen. Audi hat beispielsweise in ein „Vulnerability Reporting Program" investiert, das externen Sicherheitsexperten ermöglicht, Schwachstellen in Authentifizierungssystemen zu identifizieren und zu melden.

Bedeutung für den globalen Datenaustausch

Das globale Netzwerk aus Herstellern, Zulieferern und Cloud-Diensten im Automobilsektor erfordert Authentifizierungssysteme, die sicher und über Ländergrenzen hinweg kompatibel sind. Besonders alarmierend: Etwa zwei Drittel der Cyberangriffe im Automobilbereich zielen auf Zulieferer ab, nicht auf die Hersteller selbst. Sichere M2M-Protokolle wie MQTT, kombiniert mit ordnungsgemäßer Authentifizierung, sind daher unverzichtbar, um Datenlecks im gesamten Netzwerk zu verhindern.

Im nächsten Abschnitt wird die Rolle der Netzwerksegmentierung und -isolation bei der weiteren Minimierung von Risiken beleuchtet.

4. Netzwerksegmentierung und -isolation anwenden

Nach der Sicherung der Authentifizierung sorgt die Netzwerksegmentierung für eine zusätzliche Schutzebene, indem sie kritische Bereiche des Fahrzeugnetzwerks voneinander trennt.

Netzwerksegmentierung verhindert, dass Angreifer sich ungehindert im Fahrzeugnetzwerk bewegen können. Sollte ein Hacker beispielsweise über das Infotainmentsystem eindringen, darf dies keinen Zugriff auf sicherheitsrelevante Systeme wie Motorsteuerung oder Bremsen ermöglichen. Dieses Konzept basiert auf dem Prinzip „Need-to-Connect“: Nur autorisierte Geräte und Nutzer erhalten Zugriff auf bestimmte Netzwerksegmente.

Schutz vor Datenlecks durch Segmentierung

Die Segmentierung stoppt die sogenannte „laterale Bewegung“ von Angreifern innerhalb des Netzwerks. Frühere Vorfälle zeigen, wie entscheidend eine strikte Trennung ist. Eine klare Isolation zwischen den Fahrzeugdatenströmen und der Cloud hätte viele dieser Vorfälle verhindern können.

„Ein Angreifer sollte gar nicht erst die Möglichkeit erhalten, sich innerhalb des Netzwerks zu bewegen." - Adva Network Security

Herausforderungen und Kosten bei der Umsetzung

Fahrzeuge mit 70 bis 100 Steuergeräten (ECUs) und rund 100 Millionen Codezeilen stellen hohe technische Anforderungen. Physische Trennung (Layer 1) bietet zwar den höchsten Schutz, ist jedoch oft nicht praktikabel. Volkswagen und Porsche haben 2024 die Produktion mehrerer Modelle eingestellt – darunter der VW up! und T6.1 sowie die Verbrenner-Versionen des Porsche 718 Boxster und Cayman –, da die Nachrüstung älterer Architekturen mit modernen Segmentierungsstandards zu teuer war. Stattdessen gelten Layer-2-Methoden (z. B. VLANs) und Layer-3-Lösungen (z. B. VPNs, IPsec) als praktikable Alternativen, die Sicherheit und Effizienz in Einklang bringen.

Relevanz für internationalen Datenaustausch

Segmentierung spielt eine Schlüsselrolle bei der Verbindung verteilter Standorte, etwa zwischen Fahrzeug und Hersteller-Cloud, insbesondere bei hohen Bandbreitenanforderungen. Middleware-APIs, die als Schnittstellen zur Fahrzeugelektronik dienen, müssen zusätzlich durch starke Authentifizierung und Verschlüsselung geschützt werden, um nicht selbst zur Schwachstelle zu werden. Interessanterweise richten sich etwa zwei Drittel aller Cyberangriffe im Automobilsektor gegen Zulieferer, nicht direkt gegen Hersteller. Dies verdeutlicht, wie wichtig durchgängige Segmentierungsmaßnahmen entlang der gesamten Lieferkette sind. Im nächsten Abschnitt wird untersucht, wie kontinuierliche Überwachung die Sicherheit weiter erhöhen kann.

5. Anomalien überwachen und Aktivitätsprotokolle führen

Die kontinuierliche Überwachung von Systemen ist entscheidend, um verdächtige Aktivitäten schnell zu erkennen und sofort darauf reagieren zu können. Echtzeit-Monitoring von API-Aktivitäten und Telemetriedaten hilft dabei, unbefugte Aktionen wie das Fernstarten eines Motors oder das Entriegeln von Fahrzeugtüren frühzeitig zu identifizieren. Diese Art der Überwachung schafft eine solide Grundlage für präventive Maßnahmen, besonders im Kontext des internationalen Datenaustauschs.

Effektivität bei der Prävention von Datenlecks

Überwachungssysteme spielen eine zentrale Rolle, um Schwachstellen aufzudecken, bevor sie zu größeren Problemen führen. Besonders bei der Überwachung von MQTT-Brokern und Cloud-Speichern können potenzielle Datenlecks rechtzeitig gestoppt werden . Manipulationsversuche, wie das Einschleusen gefälschter Warnungen oder die Veränderung von Leistungsdaten, können frühzeitig erkannt werden, bevor sie zu Fehlfunktionen oder gefährlichen Situationen führen. Gerade im grenzüberschreitenden Datenaustausch ist ein lückenloses Monitoring unverzichtbar, um Sicherheitslücken zwischen verschiedenen Ländern zu minimieren.

Umsetzung und regulatorische Anforderungen

Die Einführung von Überwachungssystemen ist besonders bei modernen Fahrzeugen mit vielen Steuergeräten und komplexem Code herausfordernd. Dabei spielen regulatorische Vorgaben eine große Rolle: Die UNECE-Vorschriften und die ISO/SAE 21434-Norm verlangen den Einsatz von Cybersecurity Management Systems (CSMS), die Risiken über den gesamten Lebenszyklus eines Fahrzeugs dokumentieren und überwachen.

„Eine professionelle Cybersecurity-Strategie von Unternehmen gewinnt als unerlässlicher Hygienefaktor in der Automobilindustrie stark an Bedeutung." – Prof. Dr. Stefan Bratzel, Studienleiter, Center of Automotive Management (CAM)

Finanzielle Auswirkungen für Automobilhersteller

Während präventives Monitoring dazu beiträgt, teure Sicherheitsvorfälle zu vermeiden, sind die damit verbundenen Investitionen erheblich. Ein Beispiel: Volkswagen stellte 2024 die Produktion des VW up! und des T6.1 ein, und Porsche stoppte den Verkauf der 718 Boxster- und Cayman-Modelle in der EU. Der Grund? Die Nachrüstung älterer Modelle mit modernen Cybersecurity-Standards war schlicht zu teuer.

Zudem richten sich etwa zwei Drittel aller Cyberangriffe im Automobilsektor gegen Zulieferer, was die Bedeutung einer durchgängigen Überwachung entlang der gesamten Lieferkette unterstreicht. Hersteller wie Audi haben deshalb Programme für die Meldung von Schwachstellen eingeführt, bei denen externe Experten Sicherheitslücken melden können, bevor diese ausgenutzt werden. Diese Maßnahmen bilden die Grundlage für weitere Sicherheitsstrategien, die im nächsten Abschnitt detaillierter behandelt werden.

6. Regelmäßige Updates, Penetrationstests und Mitarbeiterschulungen durchführen

Die technische Komplexität moderner Fahrzeuge macht kontinuierliche Tests und Updates unverzichtbar. Penetrationstests helfen, Schwachstellen aufzudecken, bevor sie von Angreifern ausgenutzt werden können. Gleichzeitig sind regelmäßige Schulungen entscheidend, damit Mitarbeiter gezielte Angriffe, etwa durch Social Engineering auf Basis von Fahrzeugdaten, frühzeitig erkennen können. Diese Maßnahmen sorgen dafür, dass Sicherheitslücken schnell identifiziert und geschlossen werden.

Effektivität bei der Reduzierung von Datenleck-Risiken

Ein Beispiel für die Wirksamkeit solcher Maßnahmen liefert Tesla: Innerhalb von 10 Tagen konnte das Unternehmen eine kritische Sicherheitslücke im Model S durch ein Software-Update beheben. Die Zusammenarbeit mit externen Experten ergänzt interne Tests und deckt oft Schwachstellen auf, die in eigenen Audits übersehen werden könnten.

Schulungen für Mitarbeiter sind besonders relevant, wenn es um den sicheren Umgang mit Daten im internationalen Kontext geht. So benötigt technisches Personal spezielles Wissen über Protokolle wie MQTT, um Lecks über unsichere Broker zu vermeiden. Darüber hinaus müssen alle Beteiligten – von OEMs bis hin zu Tier-1- und Tier-2-Zulieferern – das komplexe Netzwerk des grenzüberschreitenden Datenaustauschs verstehen. Nur so lässt sich nachvollziehen, wie und wohin sensible Daten fließen.

Kostenauswirkungen für Automobilunternehmen

Die finanziellen Konsequenzen von Sicherheitsmängeln können erheblich sein. Volkswagen stellte 2024 die Produktion des up! und des T6.1 ein, während Porsche den Verkauf der 718 Boxster- und Cayman-Modelle in der EU stoppte. Der Grund: Die Anpassung an moderne Cybersecurity-Standards erwies sich als wirtschaftlich nicht tragbar.

Ein prominentes Beispiel für die Kosten eines Sicherheitsversagens: Ein Datenleck bei Cariad, einer Tochtergesellschaft von Volkswagen, betraf Ende 2023 die Bewegungs- und Kontaktdaten von 800.000 Elektrofahrzeug-Besitzern der Marken VW, Seat, Audi und Škoda. Solche Vorfälle unterstreichen die Bedeutung robuster Cloud-Sicherheitsmaßnahmen.

„Cybersecurity zählt zu den größten Herausforderungen und Erfolgsfaktoren der Automobilbranche in den nächsten Jahren." – Prof. Dr. Stefan Bratzel, Studienleiter, Center of Automotive Management (CAM)

Die Einführung eines Cybersecurity Management Systems (CSMS) nach ISO/SAE 21434 ist inzwischen gesetzlich vorgeschrieben und bringt fortlaufende Investitionen mit sich. Over-the-Air-Updates (OTA) können jedoch die Kosten für manuelle Rückrufe erheblich senken, indem Software-Patches direkt auf die Fahrzeuge gespielt werden. Interessant ist auch, dass etwa zwei Drittel aller Cyberangriffe im Automobilsektor auf Zulieferer abzielen und nicht direkt auf Hersteller. Das zeigt, wie wichtig umfassende Schulungen entlang der gesamten Lieferkette sind.

Die kontinuierliche Verbesserung dieser Prozesse ist ein zentraler Bestandteil einer sicheren Datenstrategie, die im weiteren Verlauf noch detaillierter beleuchtet wird.

7. Cyber-Versicherung und Drittanbieter-Risikomanagement nutzen

Mit dem internationalen Datenverkehr wachsen auch die potenziellen Risiken und Schadenssummen. Deshalb ist die Kombination aus Cyber-Versicherung und einem soliden Drittanbieter-Risikomanagement (TPRM) entscheidend. Cyber-Versicherungen bieten ein finanzielles Sicherheitsnetz für Gefahren, die selbst durch die besten technischen Schutzmaßnahmen nicht vollständig verhindert werden können. Sie übernehmen Kosten, die durch Ransomware-Angriffe, Datenerpressung oder sogar die Übernahme ganzer Fahrzeugflotten entstehen können. Besonders bei vernetzten Fahrzeugen, die kontinuierlich Daten zwischen Fahrzeugen, Infrastruktur und globalen Cloud-Systemen austauschen, ist dieser Schutz unverzichtbar.

Wie TPRM Datenlecks vorbeugt

Neben der finanziellen Absicherung ist ein starkes Drittanbieter-Risikomanagement unerlässlich. Das TPRM ist besonders wichtig im Automobilsektor, da dieser auf ein komplexes Netzwerk aus Zulieferern, Datenmaklern und Cloud-Dienstleistern angewiesen ist. Regelmäßige Audits bei Partnern sowie strenge Cybersecurity-Vorgaben in Lieferantenverträgen können Risiken erheblich reduzieren. Zusätzlich unterstützen Cyber-Versicherungen bei der Einhaltung rechtlicher Anforderungen und Meldepflichten, die bei internationalen Datenlecks oft besonders kompliziert sind.

Herausforderungen beim grenzüberschreitenden Datenaustausch

Die globalen Kosten eines Datenlecks belaufen sich im Durchschnitt auf etwa 4,44 Millionen US-Dollar. Bei grenzüberschreitenden Vorfällen steigen die Herausforderungen, da Versicherungen hier nicht nur juristische Beratungskosten, sondern auch regulatorische Bußgelder abdecken. Mit der zunehmenden Monetarisierung von Fahrzeugdaten durch Abo-Modelle steigt auch die Attraktivität für Cyberangriffe. Obwohl der Schwarzmarkt für Fahrzeugdaten noch in den Kinderschuhen steckt, wird ein starkes Wachstum erwartet.

Finanzielle und reputative Auswirkungen für Unternehmen

Neben der Übernahme direkter Kosten ist auch die Unterstützung bei der Forensik ein wesentlicher Bestandteil. Während TPRM administrative Kosten verursacht, hilft die forensische Unterstützung durch Cyber-Versicherungen, Datenlecks schnell zu identifizieren und mögliche Reputationsschäden zu begrenzen. Gemeinsam mit den technischen Schutzmaßnahmen entsteht so ein umfassendes Sicherheitskonzept, das den grenzüberschreitenden Datenaustausch von vernetzten Fahrzeugen absichert.

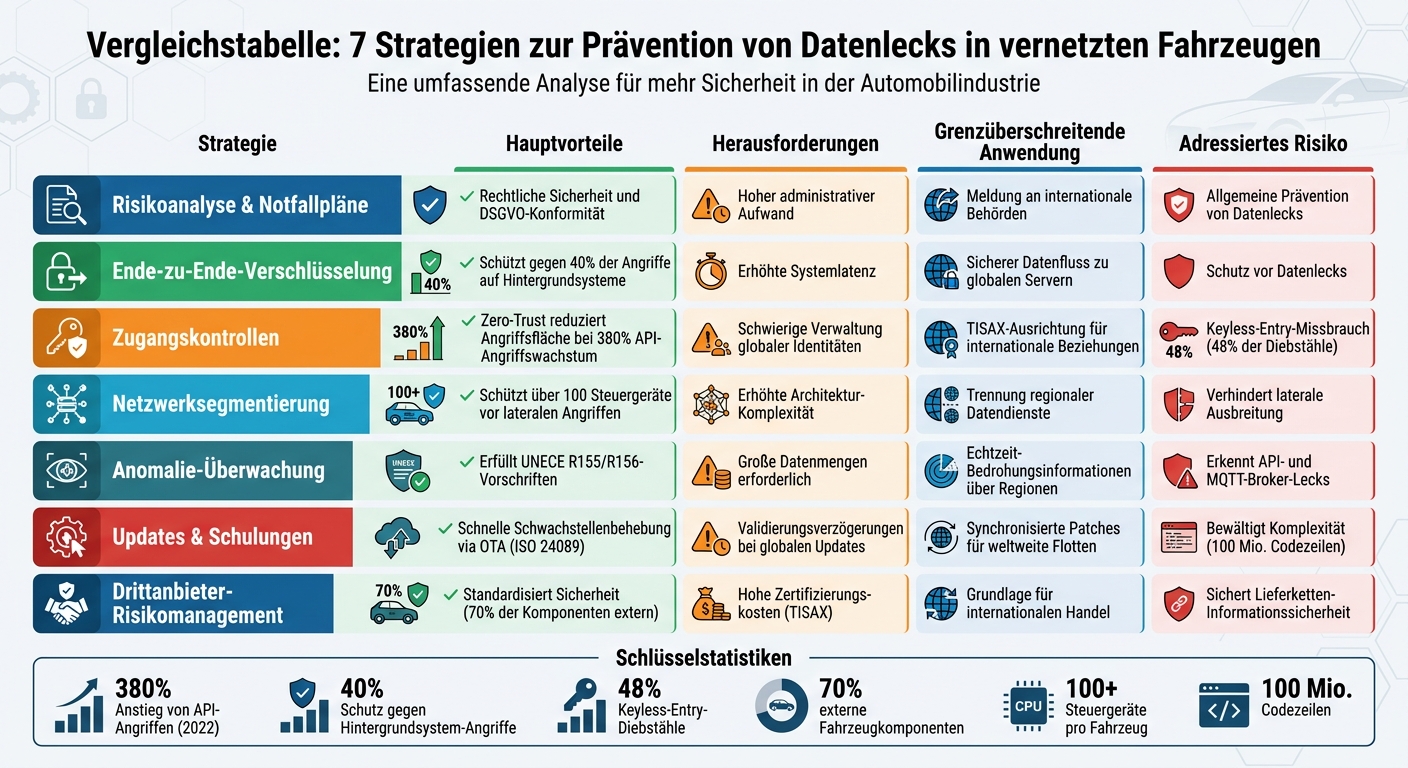

Strategien-Vergleichstabelle

7 Strategien gegen Datenlecks bei vernetzten Fahrzeugen im Vergleich

Vergleichen Sie die sieben Strategien: Wirksamkeit, Kosten und Anwendung im grenzüberschreitenden Datenverkehr – so finden Sie Ihre optimale Sicherheitslösung. Die folgende Tabelle fasst die Kernaspekte der einzelnen Strategien zusammen.

| Strategie | Hauptvorteile | Herausforderungen | Anwendung auf grenzüberschreitenden Datenaustausch | Adressiertes Risiko |

|---|---|---|---|---|

| 1. Risikoanalyse & Notfallpläne | Sorgt für rechtliche Sicherheit und DSGVO-Konformität | Hoher administrativer Aufwand und ressourcenintensiv | Notwendige Meldung von Datenlecks an internationale Behörden | Allgemeine Prävention von Datenlecks |

| 2. Ende-zu-Ende-Verschlüsselung | Schützt gegen 40 % der Angriffe auf Hintergrundsysteme | Kann Systemlatenz und Verarbeitungsaufwand erhöhen | Unerlässlich für sicheren Datenfluss zwischen Fahrzeug und globalen Servern | Schutz vor Datenlecks |

| 3. Zugangskontrollen | Zero-Trust reduziert Angriffsfläche bei 380%igem API-Angriffswachstum | Schwierige Verwaltung globaler Benutzer- und Lieferantenidentitäten | TISAX-Ausrichtung sichert internationale Lieferanten-OEM-Beziehungen | Reduziert Risiko von Keyless-Entry-Missbrauch (48 % der Diebstähle) |

| 4. Netzwerksegmentierung | Schützt über 100 Steuergeräte vor lateralen Angriffen | Erhöht Komplexität der elektrischen/elektronischen Architektur | Trennt regionale Datendienste von kritischen Fahrzeugfunktionen | Verhindert seitliche Ausbreitung von Angriffen |

| 5. Anomalie-Überwachung | Erfüllt UNECE R155/R156-Vorschriften | Benötigt Speicherung und Analyse großer Datenmengen | Echtzeit-Bedrohungsinformationen über verschiedene Regionen | Erkennt API- und MQTT-Broker-Lecks |

| 6. Updates & Schulungen | Schnelle Schwachstellenbehebung via OTA (ISO 24089) | Validierungsverzögerungen können globale Updates verlangsamen | Synchronisierte Sicherheitspatches für weltweite Fahrzeugflotten | Bewältigt Komplexität bei über 100 Mio. Codezeilen |

| 7. Drittanbieter-Risikomanagement | Standardisiert Sicherheit in externer Lieferkette (70 % der Fahrzeugkomponenten extern) | Hohe Zertifizierungskosten (z. B. TISAX) für kleinere Zulieferer | Grundlage für internationalen Handel und OEM-Verträge | Sichert Informationssicherheit in der Lieferkette |

Der 380-prozentige Anstieg von API-Angriffen im Jahr 2022 (jetzt 12 % aller Vorfälle) zeigt, wie wichtig es ist, Hintergrundsysteme und APIs abzusichern.

Technische Maßnahmen wie Verschlüsselung und Netzwerksegmentierung sowie organisatorische Ansätze wie TISAX-Zertifizierungen schaffen zusammen ein mehrschichtiges Sicherheitskonzept für internationalen Datenverkehr.

„IT-Sicherheit in der Fahrzeugtechnologie hat sich zu einem zentralen Differenzierungsmerkmal entwickelt, das neben den etablierten Verkaufsargumenten steht und im Zulassungsprozess unabdinglich ist." – CORE Blog

Während Verschlüsselung und Monitoring technische Investitionen erfordern, fallen beim Drittanbieter-Risikomanagement vor allem administrative Kosten an. Angesichts der Tatsache, dass 70 % der Fahrzeugkomponenten von externen Zulieferern stammen, amortisieren sich diese Investitionen jedoch schnell.

Fazit

Die enorme Komplexität moderner vernetzter Fahrzeuge – mit über 100 Millionen Codezeilen – eröffnet zahlreiche Schwachstellen, die essenzielle Funktionen gefährden können. Um diesen Herausforderungen zu begegnen, ist ein mehrschichtiges Schutzkonzept notwendig, wie es die sieben vorgestellten Strategien bieten. Datenlecks stellen nicht nur eine Bedrohung für den Datenschutz dar, sondern können auch sicherheitskritische Fahrzeugfunktionen wie Bremsen, Lenkung oder den Motor beeinträchtigen.

Die Zahlen sprechen eine deutliche Sprache: Der starke Anstieg von API- und Backend-Angriffen zeigt, wie dringend robuste Sicherheitsmaßnahmen gebraucht werden. Diese Bedrohungen reichen von Eingriffen in die Privatsphäre der Fahrer – etwa durch GPS-Tracking in Echtzeit und Verhaltensanalysen – bis hin zur Gefährdung von Unternehmensgeheimnissen und der physischen Sicherheit der Insassen.

Die vorgestellten Strategien kombinieren technische und organisatorische Ansätze zu einem umfassenden Schutzkonzept. Sie erfüllen zudem internationale Standards wie UNECE R155/R156, ISO/SAE 21434 und die DSGVO – essenzielle Voraussetzungen für den Marktzugang und die Typgenehmigung. Diese Maßnahmen schaffen die Grundlage, um Cyberangriffe effektiv und weltweit zu bekämpfen.

„Im Zuge der Weiterentwicklung des automobilen Datenökosystems sollten sich die Beteiligten gemeinsam darum bemühen, ein Gleichgewicht zwischen der Förderung von Innovationen und der Gewährleistung der Sicherheit und des Datenschutzes bei der Erhebung und Nutzung von Fahrzeugdaten zu finden." – Trend Micro

Präventive Sicherheitsmaßnahmen sind unverzichtbar. Sie schützen nicht nur Daten und verhindern Angriffe, sondern stärken auch das Vertrauen der Kunden. In einer Branche, die bis 2030 ein Marktvolumen von 462 Milliarden US-Dollar erreichen soll, wird ein starkes Sicherheitskonzept zur geschäftlichen Grundlage.

FAQs

Welche Fahrzeugdaten sind am häufigsten von Datenlecks betroffen?

Besonders oft geraten Fahrzeugdaten ins Visier, die ohne das Wissen oder die ausdrückliche Zustimmung der Nutzer erfasst werden. Dazu zählen unter anderem:

- Standortdaten: Informationen darüber, wo sich das Fahrzeug befindet oder wohin es gefahren ist.

- Fahrverhalten: Daten wie Geschwindigkeit, Bremsverhalten oder Fahrgewohnheiten.

- Persönliche Informationen: Details, die Rückschlüsse auf den Fahrer oder Besitzer zulassen.

Diese sensiblen Daten bergen ein hohes Risiko, da sie bei unsachgemäßer Handhabung leicht in falsche Hände geraten können.

Welche schnellen Maßnahmen helfen, Datenlecks bei vernetzten Fahrzeugen zu reduzieren?

Um Datenlecks bei vernetzten Fahrzeugen effektiv zu minimieren, gibt es einige zentrale Ansätze:

- Einführung robuster Datenschutzmaßnahmen: Die Implementierung strenger Datenschutzrichtlinien und -technologien sorgt dafür, dass sensible Informationen besser geschützt werden.

- Sichere Entwicklung von Fahrzeug-APIs: APIs sollten so gestaltet werden, dass sie Sicherheitslücken minimieren und nicht als Einfallstor für Angriffe dienen.

- Regelmäßige Aufklärung der Nutzer: Nutzer sollten über den sicheren Umgang mit Fahrzeugdaten informiert werden, um Risiken durch unsachgemäße Nutzung zu vermeiden.

Diese Maßnahmen tragen dazu bei, sensible Daten zu sichern und gleichzeitig das Vertrauen der Nutzer in vernetzte Fahrzeuge zu stärken.

Welche Pflichten ergeben sich aus UNECE R155/R156 und DSGVO bei einem Datenleck?

Die DSGVO schreibt vor, dass bei einem Datenleck die zuständige Aufsichtsbehörde innerhalb von 72 Stunden informiert werden muss. Zusätzlich müssen betroffene Personen unverzüglich benachrichtigt werden.

Parallel dazu setzen die Vorschriften UNECE R155 und UNECE R156 spezifische Anforderungen an die Cybersicherheit und den Schutz vernetzter Fahrzeuge. Ziel ist es, Sicherheitsvorfälle zu minimieren und den Schutz sensibler Daten zu verbessern. Beide Regelwerke haben das gemeinsame Ziel, Datenschutz und Sicherheit auf höchstem Niveau zu gewährleisten.

Verwandte Blogbeiträge

- Wie schützt Verschlüsselung digitale Schadensberichte?

- 5 häufige Schwachstellen in digitalen KFZ-Datenplattformen

- API-Schwachstellen in Standortsystemen verstehen

- Netzwerksicherheit in der KFZ Branche: Trends 2025